Les porte-monnaie sont déjà vidés et les dindes attendent patiemment leur sort funeste à côté de ce qui reste de leurs cousins canards/oies. Les images d'un gros monsieur en rouge, avec une barbe digne du geek qui se respecte, se multiplient de façon inquiétante. Bref, Noël est là.

Et comme tous les ans, pile après vient le CCC. Il s'agit de l'évènement organisé par le hackerclub éponyme et qui se nomme Chaos Communication Congress (le 28ème cette année, d'où son nom 28C3). Vous en avez certainement déjà entendu parler, étant donné que des dépêches passent ici-même tous les ans. Alors, vu que je suis très impatiente d'y être, voici un aperçu du programme.

NdM : le CCC met en place des flux audio et vidéo des conférences, et a posteriori les vidéos (par exemple celles de l'année dernière).

Le premier jour déjà, ça risque d'être génial. L'ouverture est par Evguéni Morozov qui a l'air de vouloir parler des liaisons dangereuses entre dictateurs et entreprises logicielles occidentales, donc une référence assez explicite aux SpyFiles récemment fuités par WikiLeaks. Dans la même journée, une présentation moins politique mais tout aussi intéressante, traitera d'un sujet pas si éloigné : l'interception de données chiffrées. Skype servira d'exemple : il s'agit du freeware qui fait de la voix sur IP et qui s'était révélé être une cible préférée de quelques gouvernements respectueux des libertés de leurs citoyens tels que celui de Moubarak (le dictateur égyptien déchu le 11 février 2011).

Toujours ce premier jour, on aura droit à Cory Doctorow :) Non, non, pas de « OMG, hiiiiii, Coryyyyyy, un autograaaaaaphe » chez votre serviteure, je ne suis pas du genre fan hystérique, mais j'avoue que l'idée d'assister à son speech m'a énormément plu. Un peu comme la présentation de WikiLeaks par Assange et Daniel Domscheit-Berg il y a deux ans, au même congrès. M'enfin. Cory Doctorow donc. Comme d'habitude, ça va causer de trucs plutôt tordus ou, comme qui dirait, c'est un visionnaire et il développera des idées en avance sur son temps... À en croire le résumé de la présentation, il abordera les menaces à long terme s'attaquant à la liberté d'utiliser son ordinateur. Plus précisément, ça traitera de l'omniprésence d'ordinateurs génériques/qui font tout (y compris exécuter les programmes malveillants) ce qui s'avère être un problème majeur du prochain siècle : comment améliorer la sécurité sans tomber dans la surveillance généralisée et en préservant les libertés de l'utilisateur.

Pour bien embêter les curieux et curieuses, les organisateurs ont mis sa présentation en parallèle avec celle sur un sujet largement méconnu et très intéressant : le combat d'activistes turcs contre le contrôle gouvernemental et la censure du net dans leur pays. Heureusement, leur résumé n'en est pas vraiment un donc on peut se consoler en lisant.

Pour après le dîner-Glühwein, deux présentations ont l'air particulièrement alléchantes : la sécurité sur téléphones mobiles et l'histoire de noms propres. Vu la dimension que prend la prétendue lutte contre l'usurpation d'identité en France -- allez, au hasard, la justification du fichage national de 45 à 60 millions d'honnêtes citoyens français, -- cette présentation me semble très intéressante pour clarifier et expliquer des constructions étatiques, administratives et identitaires tout à fait actuelles.

Le deuxième jour mettra davantage l'accent sur les présentations techniques. Bon, c'est le CCC, techniques ici fait référence à toutes sortes de bidouillages. Ainsi, pour un réveil en douceur, le petit-déjeuner proposera de la patate cosmique, du pomelo mutagénique et du sushi fluorescent. Vous l'aurez peut-être compris : ça va parler de food hacking. La présentation sera donnée par les instigateurs d'un institut de recherche indépendant, le Center for Genomic Gastronomy (Centre de gastronomie génomique), lequel a pour objet d'étude les approches nouvelles de production de nourriture et l'effet des mangeurs sur les variétés.

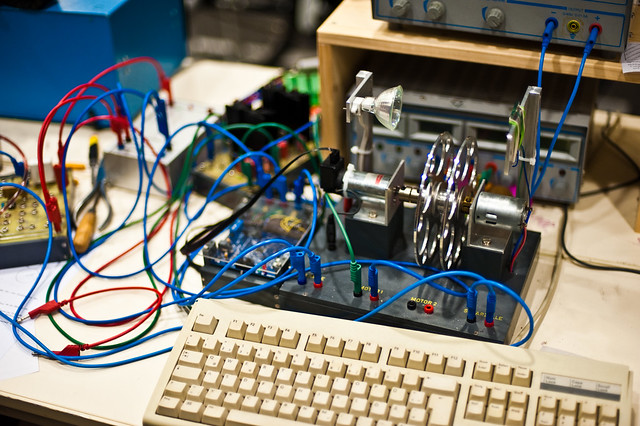

Suivra une présentation de ce qui avait fait un petit chuintement dans la presse récemment : l'accès à tous aux données personnelles des Israéliens, ce qu'on peut faire avec une telle base de données, ce que ça permet de trouver comme informations et, bien sûr, les implications d'une telle possibilité de fouille de données. Également, ça parlera de comment identifier des applis web vulnérables, de comment faire de la rétro-ingénierie de protocoles USB et, plus particulièrement, un possible workflow de rétro-ingénierie du protocole audio du jeu propriétaire de Microsoft Kinect.

Dans la veine hack, on pourra aussi en apprendre davantage sur comment produire de l'électricité dans son jardin ou encore comment on peut en apprendre vachement sur les gens en utilisant les données de géolocalisations qu'ils fournissent à l'aide d'une approche du domaine du machine learning. Toujours en lien avec la sécurité, un retour sur les tentatives de gouvernements fort bienveillants à bloquer Tor à l'aide de quelques entreprises très serviables. Bon, ça causera de choses plus exotiques telles que PostScript ainsi que d'un truc dont on a dit à votre serviteure que « hmph, c'est compliqué à expliquer, ça » : les timing side channels et leurs vulnérabilités sur le web.

Toujours cette deuxième longue et riche journée... On va avoir le choix cornélien d'aller voir Jérémie Zimmermann de La Quadrature du Net et Christian Bahls de NoGIS e.V. parlant de contre-lobbying, neutralité du net et institutions européennes ou bien d'ouvrir grand ses oreilles pour entendre un cas très intéressant de traitement du signal, à savoir comment faire des prothèses auditives bioniques et tout le diapason que cela ouvre pour les bidouilleurs.

Ce n'est pas que c'est tout pour cette journée, mais bon, je pense que le catalogue à la Prévert du jour 2 peut se finir par une mention d'une conférence que j'attends plus particulièrement : l'utilisation de données génomiques personnelles. Depuis un petit moment, quelques entreprises sont apparues qui proposent de vous séquencer et de vous fournir vos données pour quelques centaines de dolars américains (c'est, pour le moins, le cas pour 23andMe). Du coup, un certain nombre de personnes en ont profité et leurs résultats sont stockés par-ci par-là sur le web. C'est portes ouvertes pour tout le monde et donc, on peut faire un peu de stats sympas avec. Bon, je pense que ce sera moins hype le jour où une équipe publiera un truc sur le gène de la c*nnerie identifié dans ces données, mais passons. L'utilisation la plus répandue de ces données pour l'instant est d'établir un lien entre ces données génétiques et des caractéristiques physiologiques (un état de santé donné, par exemple malade ou non de cancer) : il s'agit des GWAS, ou Genome-Wide Association Studies. Les deux intervenants vont ainsi présenter de quoi il retourne plus en détails et quel est l'impact de cette manne récente que représentent les données personnelles librement disponibles sur le web.

Alors, jour 3 commencera avec Éric Filiol (ça vous paraît un nom familier : il écrit dans Misc, la révue de sécurité informatique) qui parlera des faiblesses du réseau Tor. Il y aura aussi d'autres interventions sur le thème sécurité telles que l'avenir de la crypto et des codes à 3 chiffres ou encore de nouvelles façons de hacker une appli web. Deux présentations suivront dans cette même journée sur les Bitcoins : une analyse de ce que c'est vraiment et l'avenir de cette devise numérique. Personnellement, je suis assez curieuse de ce qui sera dit sur les façons de maintenir l'anonymité de quelqu'un à travers d'écrits : ainsi, cette présentation va parler de deux logiciels open source, Anonymouth et Stylo, utilisés pour la reconnaissance d'auteur. Enfin, la présentation du projet de création d'« un espace internet européen unique et sécurisé » a l'air de bien faire froid dans le dos, donc je compte me sacrifier et attraper un rhume mais y aller :)

Pour le quatrième et dernier jour de cette petite sauterie, on aura encore droit à quelques présentations sur le thème sécurité mais aussi à une de Reporters Sans Frontières sur la liberté de la presse et la liberté de l'information en général. Quelque part en lien avec cette dernière, Kay Hamacher discutera de l'impact de fuites d'information à la WikiLeaks. De même, des gens de Telecomix et Geeks Without Bounds feront un retour d'expérience sur les problèmes de sécurité et de confidentialité rencontrés dans des cas aussi divers et variés que réaction à des désastres naturels ou activisme politique. Enfin, avant la fin, on entendra (ou pas) une présentation sur l'informatique quantique.

Oui, je sais : ceux et celles qui n'ont pas de billets sont verts de rage ;) Mais on fera notre possible de vous faire un retour sur certaines des conférences. Sur ce, joyeux Noël !

Aller plus loin

- DLFP : Appel à conférences pour le 27C3 à Berlin en décembre 2010 (49 clics)

- Journal DLFP : La Quadrature du Net au 26e CCC congress, la vidéo (43 clics)

- Journal DLFP : 23e Chaos Communication Congress (33 clics)

- DLFP : 22e édition du Chaos Communication Congress (34 clics)

- DLFP : Un cheval de Troie gouvernemental analysé par le CCC (70 clics)

# Super vacances en perspectives !

Posté par ymorin . Évalué à 8.

Merci pour cette présentation très détaillée. N'ayant pas de billet (sigh...), j'attends avec impatience le résumé très détaillé de ton épopée teutonne. ;-)

Bon voyage !

Hop,

Moi.

[^] # Re: Super vacances en perspectives !

Posté par gasche . Évalué à 4.

Effectivement, cette dépêche est un délice et on attend le retour.

[^] # Re: Super vacances en perspectives !

Posté par Malicia . Évalué à 4.

Merci ! Du coup, ça me fiche la pression pour les autres à écrire :p

[^] # Re: Super vacances en perspectives !

Posté par BohwaZ (site web personnel, Mastodon) . Évalué à 5.

Superbe article, on aimerait en voir plus souvent comme ça.

Pour le CCC maintenant y'a plus qu'à attendre les vidéos et résumés sur l'interweb ;-)

« Je vois bien à quels excès peut conduire une démocratie d'opinion débridée, je le vis tous les jours. » (Nicolas Sarkozy)

Suivre le flux des commentaires

Note : les commentaires appartiennent à celles et ceux qui les ont postés. Nous n’en sommes pas responsables.