Ou : « Sortie de Tails 3.0 et Tor Browser 7.0. »

The Amnesic Incognito Live‐System est un système live (autonome, sans installation), persistant, basé sur Debian 9 (Stretch) dont le but est de préserver votre anonymat et votre vie privée. C’est une distribution soignée, abondamment documentée, devenu la référence. Je vous renvoie vers son excellente (quoique ancienne) présentation par patrickg.

Tor Browser est un renforcement du navigateur Firefox, afin de bloquer la prise d’empreinte (fingerprinting) et améliorer la sécurité. Bien entendu, il intègre le surf porté par le réseau Tor.

Sommaire

Tails 3.0

Tails 3.0 est basée sur Debian 9. Outre un soin particulier apporté à l’expérience utilisateur et à l’esthétique, la sécurité a été revue en profondeur et de nombreux logiciels ont eu des mises à jour majeures.

Pour la première fois, Tails sort en même temps que la nouvelle Debian, pour le plus grand bien de nos utilisateurs qui profitent des nouveautés plus tôt ! Mais aussi pour le bénéfice de Debian, avec qui nous renforçons nos liens, car nous avons pu détecter et réparer des problèmes pendant le développement de Stretch.

Bien sûr, cette version répare aussi de nombreux problèmes de sécurité ; les utilisateurs devraient mettre à jour leur système au plus vite.

Nouveau démarrage et nouvel arrêt

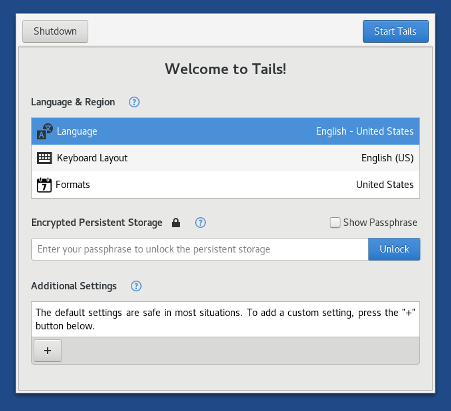

L’ergonomie de Tails Greeter, l’application qui configure Tails au démarrage, a été complètement revue par des bénévoles avec l’aide de l’équipe UX de NUMA Paris :

- toutes les options dans une seule fenêtre ;

- les paramètres de langues et de régions s’affichent en premier ;

- l’accessibilité se règle dès le démarrage.

L’arrêt a été repensé pour être plus fiable et plus discret (l’écran est maintenant totalement noir). Pour éviter les attaques cold‐boot, les versions précédentes nettoyaient la mémoire vive à l’extinction du système. Ça ne suffisait pas. Tails utilise maintenant l’empoisonnement de la mémoire à la libération (freed memory poisoning) du noyau Linux, en la remplissant de zéros ou d’un autre motif.

Une interface délaissée (léchée ?)

Grâce aux multiples amélioration de GNOME, depuis la précédente version.

Avec la suppression de la fonction de camouflage Windows (faute de bénévoles pour s’en occuper), Tails 2 était passé à GNOME Shell en mode « Classic ». Mais c’était un peu trop voyant :

Tails 3 bascule vers le thème sombre de GNOME, à l’aspect plus moderne et discret :

La sécu améliorée en profondeur (jeu de mots discret)

Tails n’est plus fait pour les ordinateurs 32 bits. Se concentrer sur les matériels 64 bits a eu d’importants effets sur la sécurité et la confiance dans le système. Par exemple, on ne peut se protéger contre certains exploits de sécurité sans le support du bit NX, et la plupart des binaires sont renforcés avec PIE qui permet l’ASLR (address space layout randomization), distribution aléatoire de l’espace d’adressage).

Le navigateur Tor Browser est mis à jour en version 7.0 (basée sur Firefox 52 ESR), qui est multi‐processus et nous prépare à aller vers les contenus isolés dans un bac à sable (sandboxing). Ça devrait rendre plus difficile d’exploiter les vulnérabilités du navigateur.

Logiciels mis à jour

Avec une nouvelle Debian, la plupart des logiciels sont mis à jour. On notera :

- KeePassX (gestionnaire multi‐plate‐forme de mots de passe) en version 2.0.3, votre base de données sera migrée automatiquement dans le nouveau format KeePassX 2 ;

- Enigmail (GPG pour Thunderbird) en version 1.9.6 ;

- MAT (Metadata Anonymisation Toolkit) en version 0.6.1.

Changements

Quelques changements notables ont été effectués :

- l’icône d’état de Pidgin a été retirée de la barre du haut et remplacée par des fenêtres de notification ;

- la boîte de recherche et la recherche via la barre d’adresse ont été retirées du navigateur non sécurisé ;

- l’option pour garder le stockage persistant en lecture seule a été retirée, car très peu de monde l’utilisait et elle provoquait confusion et bogues inattendus.

Qu’y a‐t‐il dans les tuyaux ?

Tails 3.1 est prévu pour sortir le 8 août 2017. La feuille de route indique ce vers quoi le projet se dirige. Le projet a d’ailleurs besoin de votre aide et il existe de nombreux moyens de contribuer à Tails (faire un don est une manière). N’hésitez pas à venir voir ses développeurs !

Tails tire toute sa vertu de l’utilisation de Tor, le meilleur réseau d’anonymisation disponible. La version 7.0 du navigateur sécurisé Tor Browser est sortie en même temps que Tails. En voici une présentation résumée :

Tor Browser 7.0

Basé sur Firefox 52 ESR, la dernière version à jour, qui s’améliore dans de nombreux secteurs. Concernant Firefox, il est recommandé de lire la dépêche complète qui vient de paraître.

DCA : Défense Contre Attaques

Le mode multi‐processeur de Mozilla (Electrolysis ou e10s) et l’activation du bac à sable (isolation par sandboxing) comptent dans les principales nouveautés de Tor Browser 7.0. La version Windows du bac à sable n’est pas finie (mais le portage vers e10s est terminé), tandis que sur GNU/Linux et macOS, e10s et le content sandboxing sont activés par défaut dans Tor Browser 7.0. Les utilisateurs de GNU/Linux et macOS peuvent même aller plus loin en utilisant seulement des sockets du domaine UNIX pour communiquer via Tor (attention, c’est socket et sandboxing).

Le vaisseau fantôme

Tor prend soin de votre anonymat !

Les cookies, les requêtes pour voir le source et l’API des permissions d'API sont isolées de la première partie de l’URL, excepté le domaine, pour améliorer la résistance au suivi à la trace.

Pour fausser l’identification par signature unique (identité unique du navigateur par prise d’empreinte (fingerprinting) Tor Browser désactive et modifie plusieurs nouveautés de Firefox, notamment WebGL 2, WebAudio, Social, le synthétiseur de parole, les API tactiles et la propriété MediaError.message.

Renvoi d’ascenseur (vanne)

On le devine, l’équipe Tor est obligée de maintenir plusieurs dizaines de modifications sur Firefox. Car l’invisibilité n’est pas confortable pour les utilisateurs, de sorte qu’il est impossible d’intégrer ces modifications au tronc commun. Néanmoins, les deux équipes collaborent maintenant à travers le projet Tor uplift pour améliorer un peu Firefox et tenir les modifications à jour.

Quelques problèmes à prévoir

- Firefox 52 ne prend plus ALSA en charge : sans PulseAudio, vous n’aurez donc plus de son sous GNU/Linux ;

- le téléchargement via le lecteur PDF est cassé : il faudra enregistrer en faisant un clic droit sur le fichier ;

- un bogue de l’extension NoScript fait geler Tor Browser avec quelques sites Web.

Aller plus loin

- Annonce de Tails 3.0 (274 clics)

- Annonce de Tails 3.0 (547 clics)

- Dépêche précédente sur Tails 2.0 bêta 1 (51 clics)

- Annonce de Tor Browser 7 (105 clics)

# Commentaire supprimé

Posté par Anonyme . Évalué à -3. Dernière modification le 26 juin 2017 à 05:19.

Ce commentaire a été supprimé par l’équipe de modération.

[^] # Re: Correction de deux coquilles

Posté par Benoît Sibaud (site web personnel) . Évalué à 3.

Corrigé, merci.

[^] # Re: Correction de deux coquilles

Posté par ZeroHeure . Évalué à 2. Dernière modification le 26 juin 2017 à 09:29.

Non! C'est bien l'API des permissions d'API :

"La liberté est à l'homme ce que les ailes sont à l'oiseau" Jean-Pierre Rosnay

[^] # Re: Correction de deux coquilles

Posté par Benoît Sibaud (site web personnel) . Évalué à 5. Dernière modification le 26 juin 2017 à 09:38.

Effectivement c'est "Permissions API" API et "Plugin" API, donc son nom est bien Permissions API, même si ça me semble un rien superfétatoire dans la redondance répétitive de la réplication doublonnée.

[^] # Re: Correction de deux coquilles

Posté par ZeroHeure . Évalué à 2.

:-)

oui mais c'était pour rigoler

"La liberté est à l'homme ce que les ailes sont à l'oiseau" Jean-Pierre Rosnay

Suivre le flux des commentaires

Note : les commentaires appartiennent à celles et ceux qui les ont postés. Nous n’en sommes pas responsables.