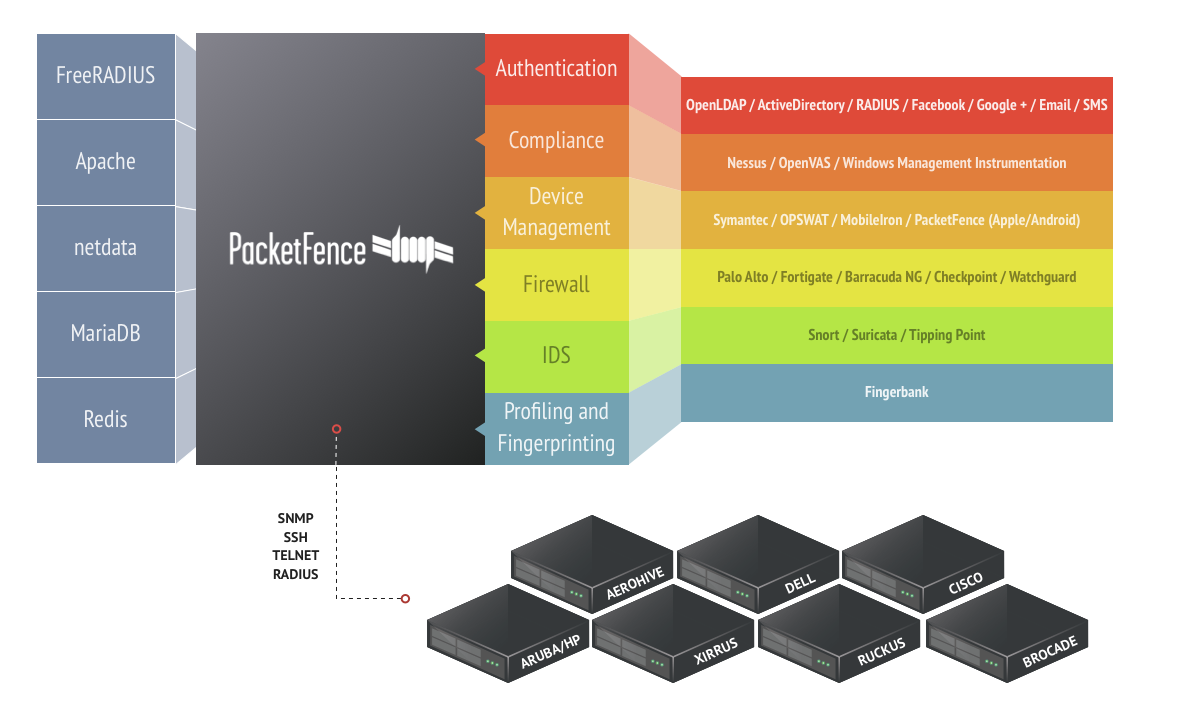

Inverse annonce la sortie de la version 8.2 de PacketFence. PacketFence est une solution de conformité réseau (NAC) entièrement libre (GPL v2), supportée et reconnue. Procurant une liste impressionnante de fonctionnalités, telles un portail captif pour l’enregistrement ou la remédiation, une gestion centralisée des réseaux filaires et sans fil, le prise en charge du 802.1X, l’isolation niveau 2 des composantes identifiées comme problématiques, l’intégration aux détecteurs d’intrusions tels Snort et Suricata, la reconnaissance d’appareils avec Fingerbank et plus encore.

PacketFence peut être utilisé pour sécuriser efficacement aussi bien des réseaux de petite taille que de très grands réseaux hétérogènes.

Bien qu’étant une version « mineure », cette version 8.2 est une mise à jour importante, qui apporte de nombreux ajouts et de nombreuses améliorations, listés dans la suite de cette dépêche.

PacketFence possède un grand nombre de fonctionnalités. Parmi celles‐ci, on retrouve :

- l’enregistrement des composantes réseau grâce à un puissant portail captif ;

- le blocage automatique, si souhaité, des appareils indésirables tels les iPad d’Apple, la PlayStation de Sony, les bornes sans fil et plus encore ;

- l’enrayement de la propagation de vers et virus informatiques ;

- le freinage des attaques sur vos serveurs ou diverses composantes réseaux ;

- la vérification de la conformité des postes présents sur le réseau (logiciels installés, configurations particulières, etc.) ;

- la gestion simple et efficace des invités se connectant sur votre réseau ;

- des sources d’authentification variées, incluant Facebook et Google.

Liste des nouveautés de cette v8.2 :

- demande d’intégration Git no 2842 : ajout de la prise en charge du l’authentification unique SSO, « Single Sign On », pour le pare‐feu Juniper SRX ;

- 3285 : nouvelle source d’authentification : « le mot de passe du jour » ;

-

3385 :

pfconfiget Realm sont maintenant tenant aware ; - 3399 : meilleure intégration d’eduroam le service de mobilité de RENATER ;

- 3604 : ajout de l’authentification Web Mojo ;

- 3642 : ajout d’une fonction de test dans le système d’alerte SMTP ;

- 3656 : ajout de la prise en charge de grappes de serveurs situées sur de multiples réseaux de niveau 3.

Liste des améliorations disponibles avec cette version 8.2 :

- 3269 : prise en compte du tenant_id dans la file d’attente ;

- 3271 : envoi de ce tenant_id par requêtes JsonRPC ;

- 3372 : ajout de la prise en charge de la voix sur IP et des ACL téléchargeables pour le commutateur réseau Aruba 5400 ;

- 3445 : améliorations dans le script de maintenance (nouvelles possibilités de patchage sur Golang, relance de Rsyslog) ;

- 3463 : réorganisation des règles IPtables ;

-

3484 : utilisation de MySQL en back‐end pour les options de

pfdhcp(dépréciation de etcd !) ; - 3493 et 3477 : passage de 4 Gio à 18 Eio (exbioctet) de la balance de bande passante maximale ;

- 3585 : les filtres de commutateurs réseau peuvent maintenant être utilisés en remplacement du module de commutateur qui est instancié lors d’une connexion Radius ;

-

3607 : meilleure interception des erreurs de configuration dans

pfdetect.conf; -

3645 : les statistiques de HAProxy sont maintenant dans

/var/runavec des noms explicites ; -

3638 :

pfdnsutilise maintenant la bibliothèque standard Golang ; - prise en charge du CoA pour les commutateurs réseau Meraki ;

- amélioration du filtrage avancé des profils de connexion.

Enfin, à noter que wired mac auth et ethernet-noeap ont été fusionnés. Des bogues ont été corrigés : téléchargement des métadonnées SAML dans le module d’administration, plusieurs problèmes corrigés dans pfdhcp, élimination de faux positifs de « DNS voyous », et quelques autres.

PacketFence est une solution non intrusive qui fonctionne avec une multitude d’équipements réseaux (filaires ou sans fil) tels ceux de 3Com, Aerohive, Allied Telesis, Arista Networks, Aruba, BelAir/Ericsson, Brocade, Cisco, Dell/Force10, Enterasys, ExtremeNetworks, Extricom, Fortinet, Hewlett-Packard/H3C, Huawei, Intel, Juniper Networks/Trapeze, LG-Ericsson US, Meraki, Meru Network, Mojo Networks, Motorola, Netgear, Nortel/Avaya, Ruckus, Ubiquiti, Xirrus et plus encore.

Aller plus loin

- PacketFence (516 clics)

- Annonce officielle de la version 8.2 (113 clics)

- Fingerbank (120 clics)

- Inverse Inc. (91 clics)

- NAC sur Wikipédia (199 clics)

- Dépêche pour la version 8 (134 clics)

- Dépêche pour la version 7 (102 clics)

# En prod, c'est gérable ?

Posté par Adminrezo (site web personnel) . Évalué à 5.

Salut les linuxfrnautes,

Ça fait longtemps que je projette de tester voire mettre en prod Packet Fence ou autre logiciel libre de gestion des équipements.

Est-ce l'un de vous a déjà du PacketFence en prod sur une structure un peu importante ?

Est ce que ça se gère bien, ce n'est pas trop lourd à administrer ?

Librement

[^] # Re: En prod, c'est gérable ?

Posté par Ludovic Marcotte . Évalué à 4. Dernière modification le 13 novembre 2018 à 02:16.

Si le matériel réseau (filaire et sans fil) est solide, la solution est facile à administrer et va très bien fonctionner. Le niveau d'attention que la solution va demander sera très faible.

[^] # Re: En prod, c'est gérable ?

Posté par denisb . Évalué à 5.

Dans mon lycée, environ 600 prises et 15 AP, environ 2000 machines enregistrés en comptant les smartphones. switches hp et cisco, on gère tout en 802.1x avec l'assignation dynamique des vlans en fonction des groupes des utilisateurs et des machines sur l'AD samba. Le packetfence tourne sur une vm, 16Go de Ram il me semble.

Le gros boulot c'est la mise en place de la config des switches, il faut quand même de bonnes connaissances. Ensuite au quotidien cela roule… parfois les mises à jour sont un peu stressantes, mais c'est pas monstrueux.

[^] # Re: En prod, c'est gérable ?

Posté par Nicolas Quiniou-Briand . Évalué à 2. Dernière modification le 15 novembre 2018 à 09:19.

Bonjour @denisb,

Est-ce que tu peux expliciter ?

Nicolas Quiniou-Briand

[^] # Re: En prod, c'est gérable ?

Posté par denisb . Évalué à 4.

Les mises à jour demandent souvent des modifications du schéma mysql. Il faut donc lancer un script. La plupart du temps tout se passe bien, mais parfois cela ne passe pas, et là on est bon pour aller bidouiller dans les tables sql… pas cool en prod. Du coup je ne fais pas les MAJ régulièrement, et quand je me lance et que j'en ai une dizaine à passer, je croise les doigts.

Cela dit mon installation traîne un historique d'au moins 6 ans, de gros changements ont été faits sur la structure même de packetfence entre temps, et donc problablement qu'une installation faite aujourd'hui ne rencontrera pas ce genre de problèmes

[^] # Re: En prod, c'est gérable ?

Posté par denisb . Évalué à 2.

Les mises à jour demandent souvent des modifications du schéma mysql. Il faut donc lancer un script. La plupart du temps tout se passe bien, mais parfois cela ne passe pas, et là on est bon pour aller bidouiller dans les tables sql… pas cool en prod. Du coup je ne fais pas les MAJ régulièrement, et quand je me lance et que j'en ai une dizaine à passer, je croise les doigts.

Cela dit mon installation traîne un historique d'au moins 6 ans, de gros changements ont été faits sur la structure même de packetfence entre temps, et donc problablement qu'une installation faite aujourd'hui ne rencontrera pas ce genre de problèmes

[^] # Re: En prod, c'est gérable ?

Posté par claudex . Évalué à 7.

Tu veux dire que parfois tu te retrouve avec des entrées en double dans la base de données ?

« Rappelez-vous toujours que si la Gestapo avait les moyens de vous faire parler, les politiciens ont, eux, les moyens de vous faire taire. » Coluche

[^] # Re: En prod, c'est gérable ?

Posté par Nicolas Quiniou-Briand . Évalué à 3.

Nous tentons d'ajouter de nouvelles fonctionnalités dans les versions de PF, ce qui implique souvent de modifier le schéma SQL. C'est un peu un mal nécessaire. Je suis d'accord avec toi, j'ai déjà rencontré un problème de ce type que j'ai corrigé (https://github.com/inverse-inc/packetfence/commit/c8e286632a249aa2214688b199b0b3f4783b67ae).

N'hésite pas à nous signaler si tu en rencontres d'autres lors des prochaines mises à jour, nous essayons d'être réactifs à ce sujet.

Je pense aussi. J'ai fait plusieurs mise à jour récentes de version 6.5 vers 8 et je n'ai pas eu de problèmes.

Bonne continuation.

Nicolas Quiniou-Briand

[^] # Re: En prod, c'est gérable ?

Posté par Nicolas Quiniou-Briand . Évalué à 5.

Bonjour,

Je suis développeur et intégrateur PacketFence pour Inverse.

Pour information, PacketFence est utilisé dans de grandes universités américaines pour contrôler les accès aux réseau de milliers d'étudiants et employés (en cluster).

Il s'adapte également très bien à de petites structures (en mode standalone avec un seul serveur).

Il faut bien comprendre les concepts de base, la documentation est là pour aider. Nous travaillons à l'améliorer de façon permanente.

Je partage le point de vue de @denisb : l'effort demandé se trouve à l'installation et à la configuration. Si cette étape est bien réalisée, l'administration quotidienne demande peu de temps. Nous fournissons notamment des scripts de supervision.

Pour la mise en place, il ne faut pas hésiter à poser des questions sur la liste de discussion packetfence-users, nous tentons d'apporter des réponses rapidement.

Nicolas Quiniou-Briand

[^] # Re: En prod, c'est gérable ?

Posté par ZeroHeure . Évalué à 7.

Puisque l'un de vous est là… l'équipe de modéraction apprécie beaucoup les petites dépêches que Ludovic Marcotte écrit régulièrement. L'un des modérateur a voulu embellir celle-ci.

On aimerait bien avoir de temps à autre une dépêche plus fouillée, vous pourriez nous raconter par exemple ce qui ne vous plaît pas dans les autres solutions, pourquoi vous faites du libre, ce qui marche dans votre entreprise, etc. Ou alors on vous interview ? Merci !

"La liberté est à l'homme ce que les ailes sont à l'oiseau" Jean-Pierre Rosnay

[^] # Re: En prod, c'est gérable ?

Posté par Ludovic Marcotte . Évalué à 5.

Bonjour! Je serais ouvert à faire une interview.

[^] # Re: En prod, c'est gérable ?

Posté par ZeroHeure . Évalué à 3. Dernière modification le 15 novembre 2018 à 22:01.

Super! l'adresse courriel associé à ton compte est-elle bonne ?

"La liberté est à l'homme ce que les ailes sont à l'oiseau" Jean-Pierre Rosnay

[^] # Re: En prod, c'est gérable ?

Posté par Ludovic Marcotte . Évalué à 3.

Oui!

# Questions

Posté par voxdemonix . Évalué à 2. Dernière modification le 19 novembre 2018 à 11:34.

Merci pour la dépêche. Ça manque un peu de screenshot ^ ^

PacketFence est-il installable sur ARM (sur RPI (debian) ou sur odroid-xu4 (ubuntu)) ?

PacketFence dispose-t-il des features que l'on peut trouver sur un routeur (DNS, DHCP, NTP, etc) ou c'est uniquement pour étendre les fonctionnalités ?

La webui de PacketFence sait-elle afficher des graphiques pour les jeux de données ? (ou bien c'est a coupler avec grafana? :) )

[^] # Re: Questions

Posté par Ludovic Marcotte . Évalué à 4.

Les spécifications techniques de ces deux plateformes ne permettent probablement pas à PacketFence de fonctionner convenablement. Un minimum de 8Go de mémoire est requis, mais 12Go est préférable. De plus, il faudrait compiler les binaires que nous générons (en Golang) pour l'architecture ARM - chose que nous ne faisons pas.

PacketFence n'a pas pour objectif de remplacer un routeur ou un coupe-feu, il étend plutôt ces fonctionnalités.

Finalement, PacketFence utilise Netdata pour la visualisation des données - mais il serait possible d'envoyer ces données vers InfluxDB/Grafana.

Suivre le flux des commentaires

Note : les commentaires appartiennent à celles et ceux qui les ont postés. Nous n’en sommes pas responsables.