SELKS 6 a été publié par Stamus Networks. Cette nouvelle version de la distribution mettant Suricata au cœur de l’analyse réseau orientée sécurité arrive un peu moins d’un an après la version 5.0. Au programme de la version 6, une mise à jour des logiciels intégrés, avec Suricata en version 6.0-git et Elasticsearch en version 7 et une interface Web mise à jour.

SELKS est une distribution autonome (live) et installable qui fournit une solution clef en main pour analyser le trafic réseau et détecter les menaces. Le mode de fonctionnement principal est en passif (détection d’intrusion), mais il est également possible de modifier la configuration pour en faire un système de prévention d’intrusion (IPS).

Le code source de SELKS est disponible sous licence GPL v3.

SELKS est basée sur le projet Debian live. La version 6 offre le passage vers Debian Buster. Les capacités d’analyse réseau sont entièrement basées sur le moteur Suricata développé par l’OISF. Le stockage des données générées se fait grâce à Elasticsearch.

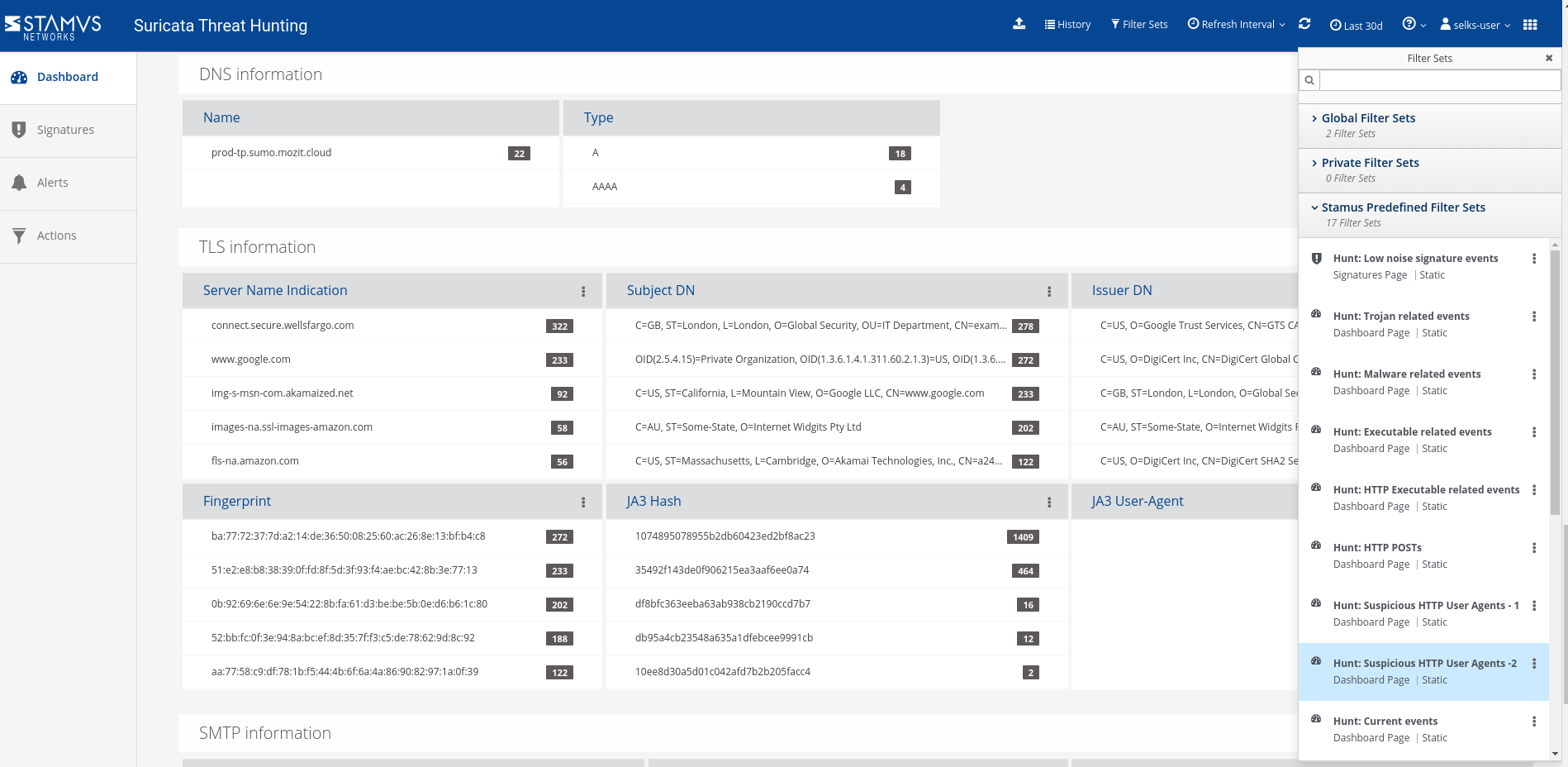

La consultation des données peut, quant à elle, être réalisée depuis Kibana, mais c’est surtout depuis l’interface dédiée, Scirius Community Edition, qu’une analyse rapide et efficace des alertes peut être réalisée. Scirius Community Edition est une application open source développée par Stamus Networks qui offre la gestion des signatures pour la partie détection d’intrusion, et, surtout, une interface d’exploration des événements de sécurité.

La force de cette interface est de montrer l’intégralité du contexte construit par Suricata lors de l’analyse du trafic réseau, ce qui rend l’analyse beaucoup plus efficace. Suricata ajoute en effet les données protocolaires (sur HTTP, TLS, SMTP, SMB, DNS…) aux alertes de détection d’intrusion et journalise aussi de manière indépendante tous les événements réseau sur ces protocoles. Fort de ces informations, l’analyste peut décider de la criticité des événements détectés sur son réseau.

Aller plus loin

- Blog d’annonce de SELKS 6 (132 clics)

- Homepage de SELKS (253 clics)

- Suricata (91 clics)

- L’annonce de SELKS 1.0 sur LinuxFr.org (81 clics)

- SELKS sur GitHub (83 clics)

# Elasticsearch

Posté par Pol' uX (site web personnel) . Évalué à 2.

Quelle est la situation de la licence de Elasticsearch ?

J'ai entendu des choses contradictoires à son propos. Si quelqu'un a un avis, ça m'intéresse. :)

Adhérer à l'April, ça vous tente ?

[^] # Re: Elasticsearch

Posté par claudex . Évalué à 3.

C'est à dire? Il y a une partie libre, une partie proprio. Le seul truc chiant, c'est que tout est dans le même dépôt et il faut faire le tri.

« Rappelez-vous toujours que si la Gestapo avait les moyens de vous faire parler, les politiciens ont, eux, les moyens de vous faire taire. » Coluche

[^] # Re: Elasticsearch

Posté par Benoît Sibaud (site web personnel) . Évalué à 3.

Tu parles niveau code ? Parce que niveau paquets rpm/deb, il y a les paquets propriétaires et les paquets -oss (elasticsearch et elasticsearch-oss), avec des dépôts différents

https://artifacts.elastic.co/packages/{oss-7.x,7.x}/{yum,apt}[^] # Re: Elasticsearch

Posté par claudex . Évalué à 3.

Oui, je parle du repo git où tout est mélangé.

« Rappelez-vous toujours que si la Gestapo avait les moyens de vous faire parler, les politiciens ont, eux, les moyens de vous faire taire. » Coluche

[^] # Re: Elasticsearch

Posté par Benoît Sibaud (site web personnel) . Évalué à 3. Dernière modification le 16 septembre 2020 à 14:50.

La description des fonctionnalités suivant les paquets et les licences… https://www.elastic.co/fr/subscriptions

Suivre le flux des commentaires

Note : les commentaires appartiennent à celles et ceux qui les ont postés. Nous n’en sommes pas responsables.