La majeure parti de ce dont tu parle ne consiste pas en des changements pour les utilisateurs

euh, bin si (?)

ou alors passer de xfce4 à xfce-4.18, firefox 114 à 115, quand tu surfes, DNS (en udp) + HTTP (en TCP) sur de l'ipv4, à DoH (en TCP) et HTTPS (en quic) sur de l'ipv6, de debian 11 à debian 12, etc…

Y'a des changements, tout le temps. Et certains passent nickel. D'autres sont plus pénibles, c'est le sujet de ce journal. Et les changements qui sont imposés (ou qui paraissent l'être) sont encore plus pénibles.

(je parle pour moi, mais la question m'interpelle)

Bon allez, on va dire en vrac.

La stack non exécutable, ASLR/kASLR, les amélios de la glibc pour la détection des corruptions mémoires, les canairs.

Ou alors, l'autodétection du matériel à l'installation, le passage à rust, l'accélération 3D, la gestion du nouveau matos qui sort.

Ou encore l'utilisation de linux sur les smartphones, les supercalculateurs, l'embarqué.

Ah oui, et bien évidemment, systemd (HAHAHAHAHA, non).

En gros, ta question est quand même mal posée.. Quand tout se passe bien, les gens râlent moins. Quand il y a une friction, bin tu râles et c'est pas étonnant. Et souvent il y a un râlage plus gros quant tu penses qu'on t'impose le changement. Tu veux un gestionnaire de paquet? Bin y'a qu'a choisir. Tu veux un navigateur web, y'en a quinze millions. Une environnement de bureau? pareil! Un unix mais pas linux, bah vazy-mon-gars! Un autre système d'empaquetage que flatpak/snap? eh bah là, tu te rends compte que c'est compliqué de s'en passer (j'ai le même problème avec des softs sous docker). Tu as soit le choix de bouffer le gâteau, soit de tout faire toi même (oui, LL, sors toi les doigts du fiak, tout ça, je sais), et tout faire soi même, eh bin c'est long. Donc tu as deux solutions pénibles. Alors râler sur linuxfr ça détend.

désolé de faire le méchant, mais c'est pas un peu l'effet opposé? Genre "bah je code trois trucs à l'arrache, et puis j'oublie tout, rab, c'est push, et tant pis"

J'avoue que j'ai le même problème, passé la hype du nouveau projet ou je code comme un ouf, je le laisse mourir dans un état assez batard. Des fois j'ai de la doc, mais généralement quand j'y repense, je finis par me dire qu'il vaut mieux rm -rf et repartir de 0. ou faire autre chose.

J'ai un dossier projets/ qui sert surtout de poubelle, et j'aimerai bien une motivation pour les finir. J'ai pas trouvé perso.

1- flex devant les potes en mode "j'ai l'insta d'une meuf, une vraie"

2- en cas d'échec, pouvoir rager devant ses potes "toutes des s…. les femmes, je demande gentiment son insta et elle veut pas la c*nne"

3- le pouvoir de l'imagination. "ptet qu'elle est pas indienne et qu'elle est bonasse et qu'elle va me montrer ses boobs, raaaa, fapfapfap"

bah, ok pour éditer le readme:

12/12/2023 -> correction d'une typo dans le readme

12/12/2023 -> précision dans un commentaire dans le code

12/12/2023 -> refacto du code, aucune modif de l'API ni fonctionnelle, certaines portions de code ont été factorisées

et du coup: git commit -m "takavoir le readme, je vais pas passer mon temps à cc/cv zutalors"

ok pour modifier le readme si tu modifies un truc qui a un impact (changer les paramètres, changer un proto de fct/API) mais bon, beaucoup de commit ne changent rien à la doc, non?

parce qu'il "faut bien rétablir le déséquilibre des 10 000 dernières années".

ou alors ça veut dire qu'elles sont douées?

Elles se retrouvent a devoir gérer des grognards a qui on l'a fait pas, qui sont frustrés de ne pas voir leur travail valorisé et qui effectivement la tournent en bourrique.

donc la faute des connards de grognards frustrés?

Tu rajoutes a ça la pression du boulot et celle de la famille lorsqu'elles ont des enfants, et la ça pète des boulons lorsque (tiens c'est de saison) le petit dernier a la grippe.

donc la faute du connard de mari qui n'en branle pas une le soir pour la famille et qui est suffisamment gland pour pas appeler un médecin pour amener le petit dernier (scoop: l'enfant c'est quand même aussi le sien, hein).

Un des "hooks pre-push" de Git, est de vérifier qu'aucun fichier dans le rôle n'est plus récent que le fichier readme. Lorsque c'est le cas, le push est refusé.

Et c'est pas la voie royale pour générer de la doc verbose de basse qualité ?

si j'ai ça, j'ajoute mon hook "touch readme" && git push et voilà \o/

Ca n'améliore en rien la doc, mais je passe le hook.

Merci pour ces chroniques, je trouve ça super intéressant. Que des personnes passent du temps 30 ans après (40?) à dev des trucs sur du vieux matos, je trouve ça passionnant.

Et j'ai joué à space invaders sur une vieille console atari2600 qui marchait encore, c'était rigolo :-)

Pour des raisons de sécurité fiabilité etc, on peut imaginer un système avec une gestion des droits fines. On met un superadmin (appelons le root, par exemple, hein) et laissons des droits réduits à tous les autres (qu'on va appeler des users, et ils auront un dossier perso rangé par exemple dans le répertoire /home).

C'est bien, c'est fiable, un zozo va pas pouvoir lire les fichiers d'un autre, et le root va pouvoir gérer de manière efficace et zélée le système.

Et vla t'y pas que des gens sous prétexte d'interopérabilité veulent accéder eux aussi au système? Genre ma manette doit faire ci, mon programme doit faire ça. Bim bam boum, système instable, sécurité en berne et le drame.

(sarcasme, blague, etc, point d'ironie et toutes ces choses).

Qu'est ce qui empêche l'attaquant de prendre la lib trouée et de l’exécuter sur la machine qu'il souhaite attaquer ?

C'est pas la libc qui a les droits root. La libc trouée a un problème de nettoyage d'environnement des binaires SUID.

Le bit SUID il est sur le binaire (/usr/bin/su en l'occurence). Et le binaire, il va pas chercher des libs n'importe où, hein. La libc, il va la chercher dans quelques endroits bien précis. Ces endroits sont généralements own par root. Genre si t'es root, tu peux modif la libc du système et abuser de la vuln pour défoncer un programme suid (mais bon faut déjà être root haha).

Dans la vraie vie, ouais tu peux load des bibliothèques ailleurs que dans /lib /usr/lib etc… genre avec LD_PRELOAD… Sauf que les binaires SUID ne suivent justement pas LD_PRELOAD pour des raisons évidentes de sécurité. Donc bon, tu as beau copier la lib trouée sur un système sain, tu ne peux pas l'utiliser avec les binaires suid du système.

Et après le mec qui vit au moyen âge cachez moi ce sexe que je ne saurais voir me parle de dégoût, de dégradant et rétrograde ;-)

Après, ça m'a toujours amusé le côté prude du passé.

Il est juste complètement nu, sans honte, ivre mort. L'alcoolisme et la nudité, tranquille.

Celle là, c'est celle qui m'a le plus interrogé. Le sculpteur annonce que c'est l'extase de la prière qui lui cause ce mouvement de visage. Je ne peux pas m'empêcher de voir une autre extase, bien plus charnelle.

Je veux bien croire qu'on utilise l'argument artistique, mais ça reste de la nudité féminine. Il est amusant d'observer aussi la fresque au second plan, religieuse :-D on sait jamais, d'ici à ce que des gens aient des mauvaises pensées…

Encore une fois la nudité est cachée (non). Ses attributs sont proéminents, montrés au spectateur. Et il "bande" son arc…

La statue d'une épouse faite sur demande de son mari.

Bref, on pourrait continuer longtemps. Le moyen-âge (bon, ces statues sont un peu postérieures au moyen age) n'était pas prude.

La discussion, c'est qu'il y a des vraies femmes qui se prennent de vraies baffes dans la g***le et tout un tas de choses inadaptées dans différents endroits de leur anatomie,

Alors je crois qu'on est à peu près d'accord pour dire que la violence aux femmes, c'est mal. Et je serai le premier à les défendre. Ensuite:

pour qu'il se secoue la nouille.

non. pour l'argent. Le cameraman il s'en fout de ton onanisme, c'est un business.

Tout ça pour assouvir des pseudo-fantasmes qui lui ont été suggérés par l'industrie qui produit ces vidéos.

C'est du marketing. Crado peut-être, mais du marketing.

Mais on s'éloigne. Comment défendre les "vraies femmes qui se prennent de vraies baffes" ? Alors on va couper toiporn, xcochondinde, onlyventilateur, etc… et dire aux gens qu'il faut signer avec france connect pour aller euh, pour aller sur quoi en fait?

Sincèrement, tu crois que c'est un bloquant ces sites webs que tu vas les aider ces actrices? Et au fait, est-ce qu'on est allé leur poser la question? (spoiler: non, aucune n'a été interrogée, vla le niveau de l'étude!!).

On rappelle qu'aux US ils vont voulu interdire l'alcool, avec les mêmes trémolos dans la voix, la même défense de la veuve et de l'orphelin, etc.. Ca a surtout permis à AlCapone de prospérer. Big win les gars! Et vous voulez faire pareil avec le porn? Et ça marchera mieux?

Donc ouais, comme dit plus bas, il y a des lois, il y a un encadrement, il y a des procédures. Le rapport veut faire respecter tout ça? Néant. Taper sur le petit gars (ou fille) qui se tripote sous l'égide d'une vague morale, je trouve ça très limite.

S'ils veulent défendre (pour de vrai) les femmes qui se prennent des baffes: Allez discuter, nouez des partenariats avec des plateformes légales, rencontrez les gens, tapez fort sur les imbéciles qui pensent que cogner une femme c'est de la virilité. Toute la discussion ça n'est que du puritanisme dès qu'on gratte un peu le vernis 'olala ces pauvres femmes'

actuellement, le porno, c'est des situations de crimes ou délits plus ou moins simulées, dans le cadre d'une industrie en compétition permanente pour suggérer et normaliser des fantasmes les plus extrêmes possibles, sans aucun respect pour les acteurs, les visiteurs, et les lois des pays dans lesquels ces vidéos sont diffusées

Je ne suis pas connaisseur, mais j'ai lu un paquet d'articles de Nikita Bellucci qui en parle, et de sa vision d'un porno éthique, respectueux. C'est intéressant. On (je sais pas, je ne regarde pas ça haha ) commence à voir aussi du porn féminin, des plateformes 'safe' où les créateurs de contenus peuvent être anonymisés, payé correctement et protégé par un écran. Tu veux défendre les femmes? Pourquoi ces pistes ne sont pas évoquées?

Il ne faut pas nier le côté plus sombre bien sûr, mais il y a la même chose avec les scènes de torture (non sexuelles) sur youtube, des vidéos malsaines par centaines, et je rappelle que dans le cinéma il y a eu metoo et qu'on a pas interdit le cinéma dans sa globalité pour autant (et là,quand tu lis les témoignages c'est quand même bien plus violent qu'une actrice consentante qui s'enfile un engin vibrant).

Donc oui, entendre des puritains qui poussent leur billes en mode 'couvrez ce sein que je ne saurais voir' et adoubé par tous les politiques du monde (ah? on peut filtrer internet!!! on est pour!) et relayé par des quidams et leurs bons sentiments "pensez à ces pauvres femmes", alors qu'absolument rien n'est fait pour elles (voire ça va empirer si ça devient illégal) ça me fatigue un peu.

Il est 8h du mat, je rentre de boite et j'ai 3g dans le sang, might delete later.

Ca commence en disant on protège les femmes, et ça finit (sans surprises) par tenter de couvrir de honte quelqu'un qui se secoue la nouille. Alors scoop: ça n'a rien de sale, ça n'a rien de répréhensible, et les gens qui le réprouvent sont généralement ceux qui ont le plus de problèmes avec leur sexualité.

Donc finalement, c'est uniquement du bon gros puritanisme: olala des gens tous nus se font du bien, c'est mâââââl, Satan éloignes toi! On va emballer ça dans la défense des pauvres petites femmes opprimées, et hop! Mon Dieu, censures ces oeuvres impures qui troublent ma pensée!

les reptiliens chinois du FBI vont l'en empêcher.

Et la meilleure preuve que ce code existe, c'est que personne, je dis bien personne ne l'a jamais vu!!!

Faites vos recherches (je vous conseille un petit chapeau en papier d'aluminium. Fais le, tu me remercieras plus tard).

On voit que sous couvert d'une lutte qui semble noble (empêcher la violence faites aux femmes), se cache une pensée on ne peut plus retorse et pleine de parti-pris. De plus, on le sait, la prohibition pure et dure ne fonctionne jamais, et qu'au final, il n'y aura plus qu'une précarisation phénoménale des TDS, et des risques énormes.

Un petit peu comme les mouvements anti-avortements aux US. Ils interdisent surtout les avortements sans risque pour la femme, et le reste: "bah tant pis pour les nanas qui avorteront dans leur cuisine, balek total tant pis si elles meurent", avec une pensée hyper nauséabonde derrière: "si ça peut faire peur aux autres c'est tant mieux". Et tout ça drapé dans des beaux sentiments sur la vie humaine, c'est maboul!

bref bref bref. Luttons contre les violences oui, armons le législateur oui, faisons en sorte que les enquêtes aboutissent oui, démolissons les circuits mafieux oui. Interdire connement, non. Surtout qu'avec l'interdiction vient la surveillance et le filtrage et ça, ça pue terriblement.

Très intéressant, merci.

Malheureusement, c'est très fréquent. Les constructeurs se sont rendus compte que linux, c'est génial, c'est gratos, et ça marche bien. On dispose en plus d'un environnement de développement hyper simple, ça tourne sur tout et n'importe quoi, le bonheur \o/ Conclusion : les constructeurs font du hardware, et le soft, bah, c'est de la merde (qui en plus n'est jamais mis à jour). On va trouver des kernel 2.2, des libc antédiluviennes, des compilos gcc3.2 qui savent à peine ce qu'est un stack cookie, et c'est généralement turbolol à auditer (been there, done that).

Et quand on annonce que leur super soft (ou caméra, ou brosse à dent, ou frigo, ou …) est complétement pété, la réponse c'est "wai, mais c'est compliqué à corriger, et puis on a du https (auto-signé lol) et puis les gens s'en foutent et sont pas spécialistes, et puis ça ira bien, on est en train de faire un chantier de cloudification alors bon"

J'ai ainsi jeté un livre vieux de 10-15 ans se proposant de m'enseigner la programmation avec Python 2.

C'est dommage. J'ai toujours trouvé intéressant de relire, à l'aune du temps qui passe, des vieux bouquins. C'est intéressant.

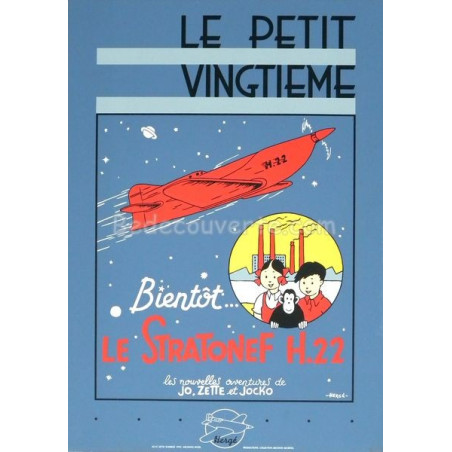

Par exemple, une vieille BD:

Si on observe le médaillon, on voit les deux enfants et leur singe (Jo, Zette et Jocko) poser fièrement devant une usine fumante. Aujourd'hui, je ne vois que de la pollution, il y a quelques années, c'était vu comme positif au point de mettre la jeunesse devant…

il va me coûter plus cher en temps de lecture (une dizaine d'heures) qu'en argent (je travaille à environ 250€ de l'heure)

Le plaisir de lire n'a pas de prix. Et c'est étonnant de raisonner uniquement en argent. Combien tu gagnes à poster sur lnuxfr? Ca me coûte plus cher de retraiter mes vieux produits chimiques que de les jeter dans l'évier (je suis à 20€ de l'heure), pourtant je les emmène à la déchetterie.

Si le livre est mauvais, il va imposer son coût à chaque futur lecteur

Il n'y a pas d'absolu dans le mauvais goût…

Dans la deuxième catégorie, je mettrais certains livres techniques devenus dangereux : j'ai ainsi détruit des livres de médecine dépassés précisément pour éviter que leur contenu soit pris pour argent comptant par un lecteur peu soucieux de la date.

Je suis moins convaincu. Personnellement, je n'aime pas cette position de dire: je sais mieux que les auitres ce qui est bon ou dangereux pour eux.

De temps en temps, je lâche les écrans pour aller dans ce qu'on appelle une bibliothèque […]je remercie mon libraire pour le conseil.

Libraire ou bibliothécaire ?

arf, j'ai pas tenu ma métaphore bien longtemps :-D Pour Chien51 c'était la librairie.

Trêve de (gentille) moquerie, je me questionne : qu’est-ce qui est plus « écologique » ?

Un livre qui a toute les chances de finir à la poubelle

Ah non. Les livres, je les jette pas. Vraiment. Éventuellement j'en revends certain, mais à la poubelle, clairement pas. J'espère qu'ils vont vivre bien plus vieux qu'une liseuse. J'ai déjà jeté mes premiers téléphones, une tablette, des PCs. J'ai des livres antérieurs à ces achats. Du coup, pour le coût écologique je sais pas trop.

On pourrait rêver à ce que serait un monde où les liseuses considérées comme « des beaux livres » à bichonner et qui se transmettraient de générations en générations.

C'est quand même moche l'électronique. Et puis donner une liseuse en héritage? J'imagine la gueule du petit fils "CMOS BIOS error - No battery" ou "Copyright violation book removed" ou le néant total…

je n’ignore pas ni ne minimise la pollution liée à la production d’une liseuse, ça va de soi.

La question se pose en vrai. Pour certains bouquins, je suis très heureux que des bibliothèques existent. J'ai essayé les liseuses, mais j'ai pas accroché.

Les réactions qu'on voit dans le livre c'est une fois la vente actée. Sans décrire comment on en arrive là, pas seulement sur le plan économique mais aussi sur le plan politique et celui du droit, il m'est impossible d'y croire suffisamment pour me laisser prendre par l'histoire.

ok, ma suspension d'incrédulité est bien passée pour l'achat du pays.

A l'opposé, j'ai de plus en plus de mal avec des bouquins SF pseudo-scientifiques genre "trou de ver on revient dans le temps olol". Les goûts, les couleurs.

il m'est impossible d'y croire suffisamment pour me laisser prendre par l'histoire.

Là l'auteur laisse entendre que la procédure de vente est passée sans difficulté ni réelles réactions. Je sais bien que nous vivons dans un monde pourri, mais prétendre qu'il y aurait si peu de réactions si des dirigeants politiques se permettaient d'envisager ce genre de chose, c'est un truc qu'il faudrait un peu développer et contextualiser pour le rendre crédible.

Uh? Les manifs prennent une part importante du bouquin quand même. L'autoroute VIII qui s'effondre, les réactions etc.. La police qui tire dans le tas, l'espoir qui s'érode, etc.. C'est juste que le roman ne se passe pas "pendant", il se passe "après", mais il y a pleins de références

Après quand tu vois comment la Grèce a failli être vendue sans trop de problèmes, ça parait plutôt cohérent. Reprends l'histoire récente, comment tu réagirais si ton gouvernement te disais: ah bah désolé, "ton salaire c'est -60%, allez salut". En grèce, c'est passé. Et en France on t'as bien dit: "allez gros, va travailler deux ans de plus pour rien et FTG steuplait". Et c'est passé.

Par ailleurs j'ai trouvé le style fort pénible

Oui, il a le défaut de mélanger les époques sans jamais donner une aide au lecteur. Tu changes de chapitre, il faut lire 2 pages avant de te dire "ah, mais ça se passe avant …"

J'ai trouvé les personnages sont attachants par contre

oui mais là tu me dis ce qu'est un score CVSS (merci je connais un peu).

Par contre tu en réponds à "configuration spécifique". Genre, tu as ton routeur cisco truc, CVSS9.9. Ca te dit: ça vient du réseau pré-auth. Donc grave.

Mais la vuln elle est où? le VPN? config par défaut? le routage dynamique? l'interface d'admin? snmp. un service quelconque? Et ça, bah CVSS il y répond pas.

[^] # Re: Défi

Posté par octane . En réponse au journal snap : de pire en pire.. Évalué à 4.

euh, bin si (?)

ou alors passer de xfce4 à xfce-4.18, firefox 114 à 115, quand tu surfes, DNS (en udp) + HTTP (en TCP) sur de l'ipv4, à DoH (en TCP) et HTTPS (en quic) sur de l'ipv6, de debian 11 à debian 12, etc…

Y'a des changements, tout le temps. Et certains passent nickel. D'autres sont plus pénibles, c'est le sujet de ce journal. Et les changements qui sont imposés (ou qui paraissent l'être) sont encore plus pénibles.

[^] # Re: Défi

Posté par octane . En réponse au journal snap : de pire en pire.. Évalué à 6.

(je parle pour moi, mais la question m'interpelle)

Bon allez, on va dire en vrac.

La stack non exécutable, ASLR/kASLR, les amélios de la glibc pour la détection des corruptions mémoires, les canairs.

Ou alors, l'autodétection du matériel à l'installation, le passage à rust, l'accélération 3D, la gestion du nouveau matos qui sort.

Ou encore l'utilisation de linux sur les smartphones, les supercalculateurs, l'embarqué.

Ah oui, et bien évidemment, systemd (HAHAHAHAHA, non).

En gros, ta question est quand même mal posée.. Quand tout se passe bien, les gens râlent moins. Quand il y a une friction, bin tu râles et c'est pas étonnant. Et souvent il y a un râlage plus gros quant tu penses qu'on t'impose le changement. Tu veux un gestionnaire de paquet? Bin y'a qu'a choisir. Tu veux un navigateur web, y'en a quinze millions. Une environnement de bureau? pareil! Un unix mais pas linux, bah vazy-mon-gars! Un autre système d'empaquetage que flatpak/snap? eh bah là, tu te rends compte que c'est compliqué de s'en passer (j'ai le même problème avec des softs sous docker). Tu as soit le choix de bouffer le gâteau, soit de tout faire toi même (oui, LL, sors toi les doigts du fiak, tout ça, je sais), et tout faire soi même, eh bin c'est long. Donc tu as deux solutions pénibles. Alors râler sur linuxfr ça détend.

# désolé de faire le méchant

Posté par octane . En réponse au journal Combattre la procrastination en publiant mes travaux non finis. Évalué à 6.

désolé de faire le méchant, mais c'est pas un peu l'effet opposé? Genre "bah je code trois trucs à l'arrache, et puis j'oublie tout, rab, c'est push, et tant pis"

J'avoue que j'ai le même problème, passé la hype du nouveau projet ou je code comme un ouf, je le laisse mourir dans un état assez batard. Des fois j'ai de la doc, mais généralement quand j'y repense, je finis par me dire qu'il vaut mieux rm -rf et repartir de 0. ou faire autre chose.

J'ai un dossier projets/ qui sert surtout de poubelle, et j'aimerai bien une motivation pour les finir. J'ai pas trouvé perso.

[^] # Re: expérience

Posté par octane . En réponse au lien Des hommes draguent un bot parce qu’il a un nom féminin . Évalué à 2.

autant que le 1 et le 3, non?

[^] # Re: expérience

Posté par octane . En réponse au lien Des hommes draguent un bot parce qu’il a un nom féminin . Évalué à 6.

1- flex devant les potes en mode "j'ai l'insta d'une meuf, une vraie"

2- en cas d'échec, pouvoir rager devant ses potes "toutes des s…. les femmes, je demande gentiment son insta et elle veut pas la c*nne"

3- le pouvoir de l'imagination. "ptet qu'elle est pas indienne et qu'elle est bonasse et qu'elle va me montrer ses boobs, raaaa, fapfapfap"

[^] # Re: Complètement crétin !

Posté par octane . En réponse au journal Comment briller auprès de la gent féminine dans « le monde de la tech ». Évalué à 2.

bah, ok pour éditer le readme:

12/12/2023 -> correction d'une typo dans le readme

12/12/2023 -> précision dans un commentaire dans le code

12/12/2023 -> refacto du code, aucune modif de l'API ni fonctionnelle, certaines portions de code ont été factorisées

et du coup: git commit -m "takavoir le readme, je vais pas passer mon temps à cc/cv zutalors"

ok pour modifier le readme si tu modifies un truc qui a un impact (changer les paramètres, changer un proto de fct/API) mais bon, beaucoup de commit ne changent rien à la doc, non?

[^] # Re: Pourquoi "auprès de la gent féminine" ?

Posté par octane . En réponse au journal Comment briller auprès de la gent féminine dans « le monde de la tech ». Évalué à 10.

ou alors ça veut dire qu'elles sont douées?

donc la faute des connards de grognards frustrés?

donc la faute du connard de mari qui n'en branle pas une le soir pour la famille et qui est suffisamment gland pour pas appeler un médecin pour amener le petit dernier (scoop: l'enfant c'est quand même aussi le sien, hein).

que les hommes arrêtent d'être des connards?

ah zut, raté. Ouais, peut-être aussi, hein.

[^] # Re: Complètement crétin !

Posté par octane . En réponse au journal Comment briller auprès de la gent féminine dans « le monde de la tech ». Évalué à 10.

si j'ai ça, j'ajoute mon hook "touch readme" && git push et voilà \o/

Ca n'améliore en rien la doc, mais je passe le hook.

# alors

Posté par octane . En réponse au message Acteurs du libre : est-ce que votre boîte vous paie pour aller sur des conférences ?. Évalué à 10.

C'est sur mon temps de travail, compté comme du temps de travail, donc ma paye n'est ni augmentée ni diminuée si je vais en conf :-)

Mon employeur paye le transport, le ticket d'entrée, et l'hébergement.

Si la conf tombe un samedi, alors il n'y a pas de compensation particulière. J'ai jamais eu le cas d'un dimanche.

[^] # Re: À ma connaissance

Posté par octane . En réponse au journal L’avis de RMS sur les relations sexuelles. Évalué à 2.

23 ans? 59 ans? eh beh….

# super intéressant

Posté par octane . En réponse à la dépêche Entretien Bruno Steux à propos de cc2600 et cc7800. Évalué à 8.

Merci pour ces chroniques, je trouve ça super intéressant. Que des personnes passent du temps 30 ans après (40?) à dev des trucs sur du vieux matos, je trouve ça passionnant.

Et j'ai joué à space invaders sur une vieille console atari2600 qui marchait encore, c'était rigolo :-)

[^] # Re: Traduction

Posté par octane . En réponse au lien Microsoft fait son xinput et banni les manettes tierces. Évalué à 4.

En vrai ça soulève un point intéressant.

Pour des raisons de sécurité fiabilité etc, on peut imaginer un système avec une gestion des droits fines. On met un superadmin (appelons le root, par exemple, hein) et laissons des droits réduits à tous les autres (qu'on va appeler des users, et ils auront un dossier perso rangé par exemple dans le répertoire /home).

C'est bien, c'est fiable, un zozo va pas pouvoir lire les fichiers d'un autre, et le root va pouvoir gérer de manière efficace et zélée le système.

Et vla t'y pas que des gens sous prétexte d'interopérabilité veulent accéder eux aussi au système? Genre ma manette doit faire ci, mon programme doit faire ça. Bim bam boum, système instable, sécurité en berne et le drame.

(sarcasme, blague, etc, point d'ironie et toutes ces choses).

[^] # Re: User space

Posté par octane . En réponse au journal des vulns des vulns des vulns! libc, curl, tout ça!!. Évalué à 10. Dernière modification le 04 octobre 2023 à 15:17.

C'est pas la libc qui a les droits root. La libc trouée a un problème de nettoyage d'environnement des binaires SUID.

Le bit SUID il est sur le binaire (/usr/bin/su en l'occurence). Et le binaire, il va pas chercher des libs n'importe où, hein. La libc, il va la chercher dans quelques endroits bien précis. Ces endroits sont généralements own par root. Genre si t'es root, tu peux modif la libc du système et abuser de la vuln pour défoncer un programme suid (mais bon faut déjà être root haha).

Dans la vraie vie, ouais tu peux load des bibliothèques ailleurs que dans /lib /usr/lib etc… genre avec LD_PRELOAD… Sauf que les binaires SUID ne suivent justement pas LD_PRELOAD pour des raisons évidentes de sécurité. Donc bon, tu as beau copier la lib trouée sur un système sain, tu ne peux pas l'utiliser avec les binaires suid du système.

[^] # Re: abolitionniste

Posté par octane . En réponse au journal Pornocriminalité : voici comment on finit par vouloir filtrer. Évalué à 5.

Après, ça m'a toujours amusé le côté prude du passé.

Il est juste complètement nu, sans honte, ivre mort. L'alcoolisme et la nudité, tranquille.

Celle là, c'est celle qui m'a le plus interrogé. Le sculpteur annonce que c'est l'extase de la prière qui lui cause ce mouvement de visage. Je ne peux pas m'empêcher de voir une autre extase, bien plus charnelle.

Je veux bien croire qu'on utilise l'argument artistique, mais ça reste de la nudité féminine. Il est amusant d'observer aussi la fresque au second plan, religieuse :-D on sait jamais, d'ici à ce que des gens aient des mauvaises pensées…

Encore une fois la nudité est cachée (non). Ses attributs sont proéminents, montrés au spectateur. Et il "bande" son arc…

La statue d'une épouse faite sur demande de son mari.

Bref, on pourrait continuer longtemps. Le moyen-âge (bon, ces statues sont un peu postérieures au moyen age) n'était pas prude.

[^] # Re: Puritanisme

Posté par octane . En réponse au journal Pornocriminalité : voici comment on finit par vouloir filtrer. Évalué à 10.

c'est pas moi qui l'ait dit, c'est lui.

Alors je crois qu'on est à peu près d'accord pour dire que la violence aux femmes, c'est mal. Et je serai le premier à les défendre. Ensuite:

non. pour l'argent. Le cameraman il s'en fout de ton onanisme, c'est un business.

C'est du marketing. Crado peut-être, mais du marketing.

Mais on s'éloigne. Comment défendre les "vraies femmes qui se prennent de vraies baffes" ? Alors on va couper toiporn, xcochondinde, onlyventilateur, etc… et dire aux gens qu'il faut signer avec france connect pour aller euh, pour aller sur quoi en fait?

Sincèrement, tu crois que c'est un bloquant ces sites webs que tu vas les aider ces actrices? Et au fait, est-ce qu'on est allé leur poser la question? (spoiler: non, aucune n'a été interrogée, vla le niveau de l'étude!!).

On rappelle qu'aux US ils vont voulu interdire l'alcool, avec les mêmes trémolos dans la voix, la même défense de la veuve et de l'orphelin, etc.. Ca a surtout permis à AlCapone de prospérer. Big win les gars! Et vous voulez faire pareil avec le porn? Et ça marchera mieux?

Donc ouais, comme dit plus bas, il y a des lois, il y a un encadrement, il y a des procédures. Le rapport veut faire respecter tout ça? Néant. Taper sur le petit gars (ou fille) qui se tripote sous l'égide d'une vague morale, je trouve ça très limite.

S'ils veulent défendre (pour de vrai) les femmes qui se prennent des baffes: Allez discuter, nouez des partenariats avec des plateformes légales, rencontrez les gens, tapez fort sur les imbéciles qui pensent que cogner une femme c'est de la virilité. Toute la discussion ça n'est que du puritanisme dès qu'on gratte un peu le vernis 'olala ces pauvres femmes'

Je ne suis pas connaisseur, mais j'ai lu un paquet d'articles de Nikita Bellucci qui en parle, et de sa vision d'un porno éthique, respectueux. C'est intéressant. On (je sais pas, je ne regarde pas ça haha ) commence à voir aussi du porn féminin, des plateformes 'safe' où les créateurs de contenus peuvent être anonymisés, payé correctement et protégé par un écran. Tu veux défendre les femmes? Pourquoi ces pistes ne sont pas évoquées?

Il ne faut pas nier le côté plus sombre bien sûr, mais il y a la même chose avec les scènes de torture (non sexuelles) sur youtube, des vidéos malsaines par centaines, et je rappelle que dans le cinéma il y a eu metoo et qu'on a pas interdit le cinéma dans sa globalité pour autant (et là,quand tu lis les témoignages c'est quand même bien plus violent qu'une actrice consentante qui s'enfile un engin vibrant).

Donc oui, entendre des puritains qui poussent leur billes en mode 'couvrez ce sein que je ne saurais voir' et adoubé par tous les politiques du monde (ah? on peut filtrer internet!!! on est pour!) et relayé par des quidams et leurs bons sentiments "pensez à ces pauvres femmes", alors qu'absolument rien n'est fait pour elles (voire ça va empirer si ça devient illégal) ça me fatigue un peu.

Il est 8h du mat, je rentre de boite et j'ai 3g dans le sang, might delete later.

[^] # Re: Puritanisme

Posté par octane . En réponse au journal Pornocriminalité : voici comment on finit par vouloir filtrer. Évalué à 10.

Ca commence en disant on protège les femmes, et ça finit (sans surprises) par tenter de couvrir de honte quelqu'un qui se secoue la nouille. Alors scoop: ça n'a rien de sale, ça n'a rien de répréhensible, et les gens qui le réprouvent sont généralement ceux qui ont le plus de problèmes avec leur sexualité.

Donc finalement, c'est uniquement du bon gros puritanisme: olala des gens tous nus se font du bien, c'est mâââââl, Satan éloignes toi! On va emballer ça dans la défense des pauvres petites femmes opprimées, et hop! Mon Dieu, censures ces oeuvres impures qui troublent ma pensée!

[^] # Re: ah ah ah !

Posté par octane . En réponse au journal Des virus et des hommes. Évalué à 7.

les reptiliens chinois du FBI vont l'en empêcher.

Et la meilleure preuve que ce code existe, c'est que personne, je dis bien personne ne l'a jamais vu!!!

Faites vos recherches (je vous conseille un petit chapeau en papier d'aluminium. Fais le, tu me remercieras plus tard).

[^] # Re: abolitionniste

Posté par octane . En réponse au journal Pornocriminalité : voici comment on finit par vouloir filtrer. Évalué à 5.

nitter fonctionne encore. Il suffit de changer twitter.com par nitter.net

https://nitter.net/MelanieJaoul/status/1706765288664961527

[^] # Re: abolitionniste

Posté par octane . En réponse au journal Pornocriminalité : voici comment on finit par vouloir filtrer. Évalué à 8.

Extrêmement intéressant, merci.

On voit que sous couvert d'une lutte qui semble noble (empêcher la violence faites aux femmes), se cache une pensée on ne peut plus retorse et pleine de parti-pris. De plus, on le sait, la prohibition pure et dure ne fonctionne jamais, et qu'au final, il n'y aura plus qu'une précarisation phénoménale des TDS, et des risques énormes.

Un petit peu comme les mouvements anti-avortements aux US. Ils interdisent surtout les avortements sans risque pour la femme, et le reste: "bah tant pis pour les nanas qui avorteront dans leur cuisine, balek total tant pis si elles meurent", avec une pensée hyper nauséabonde derrière: "si ça peut faire peur aux autres c'est tant mieux". Et tout ça drapé dans des beaux sentiments sur la vie humaine, c'est maboul!

bref bref bref. Luttons contre les violences oui, armons le législateur oui, faisons en sorte que les enquêtes aboutissent oui, démolissons les circuits mafieux oui. Interdire connement, non. Surtout qu'avec l'interdiction vient la surveillance et le filtrage et ça, ça pue terriblement.

# iot

Posté par octane . En réponse au journal Avoir l'alarme à l'oeil. Évalué à 10.

Très intéressant, merci.

Malheureusement, c'est très fréquent. Les constructeurs se sont rendus compte que linux, c'est génial, c'est gratos, et ça marche bien. On dispose en plus d'un environnement de développement hyper simple, ça tourne sur tout et n'importe quoi, le bonheur \o/ Conclusion : les constructeurs font du hardware, et le soft, bah, c'est de la merde (qui en plus n'est jamais mis à jour). On va trouver des kernel 2.2, des libc antédiluviennes, des compilos gcc3.2 qui savent à peine ce qu'est un stack cookie, et c'est généralement turbolol à auditer (been there, done that).

Et quand on annonce que leur super soft (ou caméra, ou brosse à dent, ou frigo, ou …) est complétement pété, la réponse c'est "wai, mais c'est compliqué à corriger, et puis on a du https (auto-signé lol) et puis les gens s'en foutent et sont pas spécialistes, et puis ça ira bien, on est en train de faire un chantier de cloudification alors bon"

premier lien au hasard: https://pierrekim.github.io/blog/2016-11-01-gpon-ftth-networks-insecurity.html

[^] # Re: Libraire ou bien… ?

Posté par octane . En réponse au journal Un peu de science fiction. Évalué à 6.

C'est dommage. J'ai toujours trouvé intéressant de relire, à l'aune du temps qui passe, des vieux bouquins. C'est intéressant.

Par exemple, une vieille BD:

Si on observe le médaillon, on voit les deux enfants et leur singe (Jo, Zette et Jocko) poser fièrement devant une usine fumante. Aujourd'hui, je ne vois que de la pollution, il y a quelques années, c'était vu comme positif au point de mettre la jeunesse devant…

Le plaisir de lire n'a pas de prix. Et c'est étonnant de raisonner uniquement en argent. Combien tu gagnes à poster sur lnuxfr? Ca me coûte plus cher de retraiter mes vieux produits chimiques que de les jeter dans l'évier (je suis à 20€ de l'heure), pourtant je les emmène à la déchetterie.

Il n'y a pas d'absolu dans le mauvais goût…

Je suis moins convaincu. Personnellement, je n'aime pas cette position de dire: je sais mieux que les auitres ce qui est bon ou dangereux pour eux.

[^] # Re: Libraire ou bien… ?

Posté par octane . En réponse au journal Un peu de science fiction. Évalué à 5.

arf, j'ai pas tenu ma métaphore bien longtemps :-D Pour Chien51 c'était la librairie.

Ah non. Les livres, je les jette pas. Vraiment. Éventuellement j'en revends certain, mais à la poubelle, clairement pas. J'espère qu'ils vont vivre bien plus vieux qu'une liseuse. J'ai déjà jeté mes premiers téléphones, une tablette, des PCs. J'ai des livres antérieurs à ces achats. Du coup, pour le coût écologique je sais pas trop.

C'est quand même moche l'électronique. Et puis donner une liseuse en héritage? J'imagine la gueule du petit fils "CMOS BIOS error - No battery" ou "Copyright violation book removed" ou le néant total…

La question se pose en vrai. Pour certains bouquins, je suis très heureux que des bibliothèques existent. J'ai essayé les liseuses, mais j'ai pas accroché.

[^] # Re: J'ai détesté ce bouquin

Posté par octane . En réponse au journal Un peu de science fiction. Évalué à 8.

ok, ma suspension d'incrédulité est bien passée pour l'achat du pays.

A l'opposé, j'ai de plus en plus de mal avec des bouquins SF pseudo-scientifiques genre "trou de ver on revient dans le temps olol". Les goûts, les couleurs.

du coup, ok

[^] # Re: J'ai détesté ce bouquin

Posté par octane . En réponse au journal Un peu de science fiction. Évalué à 10.

Uh? Les manifs prennent une part importante du bouquin quand même. L'autoroute VIII qui s'effondre, les réactions etc.. La police qui tire dans le tas, l'espoir qui s'érode, etc.. C'est juste que le roman ne se passe pas "pendant", il se passe "après", mais il y a pleins de références

Après quand tu vois comment la Grèce a failli être vendue sans trop de problèmes, ça parait plutôt cohérent. Reprends l'histoire récente, comment tu réagirais si ton gouvernement te disais: ah bah désolé, "ton salaire c'est -60%, allez salut". En grèce, c'est passé. Et en France on t'as bien dit: "allez gros, va travailler deux ans de plus pour rien et FTG steuplait". Et c'est passé.

Oui, il a le défaut de mélanger les époques sans jamais donner une aide au lecteur. Tu changes de chapitre, il faut lire 2 pages avant de te dire "ah, mais ça se passe avant …"

J'ai trouvé les personnages sont attachants par contre

[^] # Re: Positif et negatif

Posté par octane . En réponse au journal En sécurité informatique, que valent les identificateurs CVE et les évaluations CVSS ?. Évalué à 3.

oui mais là tu me dis ce qu'est un score CVSS (merci je connais un peu).

Par contre tu en réponds à "configuration spécifique". Genre, tu as ton routeur cisco truc, CVSS9.9. Ca te dit: ça vient du réseau pré-auth. Donc grave.

Mais la vuln elle est où? le VPN? config par défaut? le routage dynamique? l'interface d'admin? snmp. un service quelconque? Et ça, bah CVSS il y répond pas.