Merci pour ces réponses claires. (Plus claires que le site en tout cas)

Et effectivement j'ai l'impression que des entreprises se servent de robot-me. On voit abondance de pseudo finissant par 42, il y a des séries de stagiaire1 stagiaire 2 etc…

root-me j'aime bien, j'y vais souvent, c'est vraiment génial d'avoir une plateforme comme ça.

Mais j'ai une ou deux questions:

-il est dit qu'on rémunère les challenges. Très bien, pourquoi pas. Mais pour être rémunéré, il faut être membre de l'assoce (?), donc il faut payer d'abord pour être payé éventuellement, si le challenge plait. C'est bizarre.

-sur le site root-me pro, il est écrit "L'intelligence collective d'une communauté de 35000 membres au service de votre sécurité". Un peu plus bas, il est écrit: "Faites tester la sécurité de vos applications métiers en toute sérénité par une communauté d'expert".

mouais mouais mouais. Ca veut dire quoi? Que si je suis inscrit sur root-me, je fais partie des 35000 experts qui va tester l'ppli métier d'un client? De quel client? Et le client paye qui? Et comment ça se passe? Il va y avoir un challenge "allez péter l'appli métier de la société X, vous aurez 20 points"? Je me suis inscrit pour m'amuser et apprendre des trucs en sécurité, pas pour servir de main d'oeuvre gratuite à un client inconnu.

Que root-me se professionalise, très bien. Que les admins utilisent la renommée de root-me pour fonder une boite pro, pas de problème avec ça. Que les admins se vantent comme expert en sécurité informatique, on ne peut leur nier, et c'est vrai.

Mais qu'ils embarquent les membres de root-me asso comme caution d'intelligence et de réservoirs de testeurs, ça m'interpelle un peu..

Wut? Non, il est en train de devenir minoritaire. Une faille firefox, elle est en plus multiplateforme (Win, Mac, Linux, etc..)

En contrepartie, une faille sur Chrome ou Safari représente des milliards de périphériques

bah non., regarde les stats des navigateurs.

Et comme le dit très bien l'article, Firefox ne s'intéresse actuellement qu'aux changements cosmétiques. La sécurité est laissée en second plan. Il n'y a plus vraiment de challenge.

On peut lire ça différemment: Firefox met tellement de temps à corriger les failles qui lui sont remontées, et s'en fout tellement de la sécu que la majorité des boites qui font de l'exploit en ont un paquet sous le coude.

Donc faire un chall ça n'amène rien si ce n'est perdre du fric dans des failles qui seront corrigées dans, oulala, longtemps, après avoir pris 8 versions pour modifier la couleur de l'icone d'un sous-sous menu et pété la gestion des menus.

Ok, un très grand merci pour l'explication, tout commence à devenir plus clair.

Bon, il faut que je track un peu les connexions, mais l'essentiel est là, et je suis bien sous debian.

Dommage qu'on ne puisse pas mettre +10 sur ton commentaire :)

Il me reste à vider le cache des certificats présents sous mon Chrome.

Je dirais bien merci Nal, mais là, il faut dire merci gouttegd

Je compte 6 certificats pour arriver au top CA:

Builtin Object Token: AddTrust External Root

UTN - DATACorp SGC

AddTrust External CA Root

USERTrust RSA Certification Authority

Gandi Standard SSL CA 2

*.linuxfr.org

C'est fort étrange.

Je prends un proxy, même navigateur, une IP SFR: http://i.imgur.com/Pn0QWLn.png

Et j'ai 4 niveau d'autorités

Builtin Object Token: AddTrust External Root

USERTrust RSA Certification Authority

Gandi Standard SSL CA 2

*.linuxfr.org

Si je résume:

-avec mon IP free : certificat révoqué, 6 niveaux de certification

-avec une IP SFR: certificat OK, 4 niveaux

Mon cher Nal, je vais bouffer les murs si ça continue, et je n'y comprends vraiment toujours rien

Je suis curieusement super content de voir la photo de la bête (ne me faites pas dire que j'aime les photos de zobe).

C'est toujours intéressant de voir que derrière un site distant, il y a du matos, des gens qui s'en occupent: a force d'entendre parler de cloud de nuage et tout ça, on oublie l'aspect matériel. J'avais vu aussi la photo du serveur du lip6 il y a quelques années, c'était sympa :)

Tu es gentil, mais le fuzzing, je bosse dedans, justement :)

Donc oui, Sage, je connais, egas aussi, j'ai pas mal discuté avec son auteur. Et je maintiens ce que je dis: Sage, c'est une espèce de tank couplé à une usine à gaz pour décapsuler une cannette de bière. Ca marche, c'est long, ça a demandé des années de mise en oeuvre et ça fait à peu près le job. Mais écoute pasbillpasgates: moi qui bosse depuis 13 ans là dedans, il me faut 1h pour lancer une campagne de fuzz. Whah! Imagine un dev qui te dise qu'il code depuis 13 ans dans un langage et qui a besoin d'1h pour écrire Hello World. Tu dirais que ce langage n'a pas l'air simple.

Je crois que c'est surtout une affaire d'ego. Tu es face à des gens qui ont eu comme leitmotiv pendant des années la seule phrase: "le fuzzing aléatoire c'est de la merde".

Ils ont passé des années à développer un bouzin, à inventer des technos, à faire du beau logiciel, ça a donné beaucoup de papiers de recherches, et ils sont toujours fier d'annoncer que Sage a trouvé 1/3 des bugs dans je ne sais plus quel composant d'Office. Le gars qui a fait Egas, c'est amusant, c'est toujours la première chose qu'il sort: "si si, say génial, ça a trouvé le 1/3 des bugs d'office" sans plus de détails. Va voir une de ses présentations à une conf, la moitié de la présentation sert surtout à dire que c'est mieux que les autres et que les fuzzers n'arriveront jamais à trouver tous les bugs (sage non plus, mais ça les choque moins). L'autre moitié de la prez sert à expliquer comment ça marche, et allez les lire, ça n'a rien de simple.

Je comprends que c'est un peu difficile de se remettre en question: les devs de sage ont fait un gros bouzin, de la taille d'une montagne, et un gus sorti de nulle part publie un soft de quelques lignes qui explose en facilité leur tank.

Première réaction: quoi, un fuzzer aléatoire? Mais ça fait dix ans qu'on répète que c'est de la merde, alors c'est de la merde.

Deuxième réaction: de toute façon, notre fuzzer est beaucoup mieux.

Troisième réaction: moi j'y ai bossé 10 ans dessus, alors c'est mieux et je sais de quoi je parle.

oui, bah tu vas dans mon sens. On a une communication opaque qui dit que Sage c'est génial et mieux que les autres. Vas sur fulldisclosure, sur le MITRE, et cherche les bugs trouvés par Sage.

1/3 des bugs trouvés dans les composants desktop & multimedia de Windows 7 l'ont été par SAGE. Ca inclue tout ce qui est PNG/JPG/MPG/

oui, et afl qui a mouliné quelques jpg a trouvé de nouveaux bugs dans des produits microsoft. OMG! le fuzzer le plus perfectionné au monde qui ne travaille pas au hasard et qui prend tous les branchements de code aurait laissé passé un bug? Mais comment est-ce possible?

Imagine, tu as une fonction a(), une fonction b().

Sage va être capable de te dire que tu es allé dans a(), que tu es allé dans b(). Et ne trouve aucun crash. Et il s'arrête là. 100% de code coverage. 100% de branchements d'exécutions. Le solveur a bien travaillé et a trouvé comment aller dans a() et dans b(). Mais le résultat, c'est 0 crash.

afl, tout simple et bête qu'il est, va être capable de dire, tiens le chemin d'exécution:

a() -> b() est différent de b() -> a(). Et différent de a() -> a() -> a() -> b() -> a() -> crash!

Mais ne te méprends pas. Je trouve que Sage, c'est très bien. C'est juste une réponse incroyablement complexe à un problème simple (explorer efficacement le code compilé). Et c'est génial (si si). Mais incroyablement compliqué. Sage, ça reste ardu à mettre en oeuvre. Les équivalents, idem. C'est lourd, c'est long, ça demande un temps délirant à démarrer et il faut 25 ingénieurs qui le surveillent en permanence.

A côté de ça, face au même problème: explorer efficacement le code compilé, tu as des fuzzers comme afl qui éclatent littéralement tous les autres fuzzers en terme de facilité d'utilisation, et qui trouvent des bugs, même lorsque Sage est passé par là!!

Un fuzzer "dumb" à la radmasa, oui, ça a beaucoup de limites. Pour faire péter ces limites, tu peux faire Sage. Combien d'années de recherches à MS? Combien d'années.hommes? Et tu as afl. Quelques semaines de taf d'une personne. Nombre de bugs trouvés: énormes. Il faudrait que MS research porte afl sur leurs produits et teste un coup. Je serais très curieux du résultat.

Tout d'abord, Sage est closed source, et on en sait que ce que les gens veulent bien en dire…

Ensuite, Sage fait de la résolution de contraintes, ce qui implique un solveur (Z3). Et généralement, les papiers qui en parlent disent que la résolution de contraintes sur un projet trop gros a tendance à exploser et donc on limite le scope à un sous ensemble, ou une sous fonction, ce qui limite beaucoup la chance de trouver des bugs.

Dans le monde réél, je ne crois pas avoir lu: "This bug has been found with Sage". Par contre, j'ai beaucoup lu "Alors le bug machin qui a été trouvé, on a essayé de le reproduire avec Sage, on a monitoré la fonction coupable et on a réussi à retrouver la faille, regardez comme Sage c'est génial et ça écrase les fuzzers".

Pour résumer, on a Sage qui est apparemment génial, qui demande un bac+18 pour être mis en oeuvre, sur un sous-ensemble réduit de fonctionnalités.

De l'autre, on a afl. On prend un prog, on le recompile (ou pas), on le balance à afl même si on ne connait rien à son format d'entrée, on attend un peu et il trouve des bugs, des vrais, et il en trouve vite, et beaucoup.

On pourrait croire que je suis anti-Sage, mais non, je veux juste dire que afl et Sage n'ont rien à voir. Afl, c'est bon, c'est simple, ça augmente réellement la qualité de vos programmes.

Sage, bah tant que ça restera cantonné chez MS research, ça fournira des papiers enthousiastes, ça n'augmentera pas la sécurité de vos programmes.

Le papier que tu cites en commentaire, si on le prends page 2:

void top(char input[4]) {

int cnt=0;

if (input[0] == ’b’) cnt++;

if (input[1] == ’a’) cnt++;

if (input[2] == ’d’) cnt++;

if (input[3] == ’!’) cnt++;

if (cnt >= 3) abort(); // error

} le papier dit: Random fuzzing ne trouvera jamais la condition.

Bah si, afl le trouve, et très vite même. Sage le trouve encore plus vite, oui. Mais fuzzer un programme de 8 lignes, ça n'intéresse personne (même moi, sans ordinateur rien qu'en lisant le code source je peux trouver la condition d'erreur \o/ )

Comment choisir le bon serveur ? (définir ses objectifs, critères importants à regarder,…)

Que faire juste après la réception de ses codes d'accès ? (changer le mot de passe root, mettre sa clé SSH,…)

Sécuriser le serveur :

sécurisation externe

sécurisation interne

Configuration du socle principal

(pas de 5e étape?)

je ne connais pas le contenu, mais le point le plus problématique consiste à conserver le serveur sécurisé.

Le jour de l'install, on est jeune, on est fou, on est plein de bonnes volontés, et on configure aux petits oignons le serveur, on est heureux, il est beau, il est neuf, il est on-line.

Généralement, 3 ans plus tard, on retrouve le même serveur, vaguement mis à jour, avec une configuration super laxiste car "tu comprends, le beau frère à Duduche ne pouvait pas y accéder avec son smartphone alors j'ai modifié un truc (alternative: le big boss voulait synchroniser son smartphone avec le serveur)", et surtout rempli de virus, bots, etc…

C'est faux : « un impôt plus efficace, plus simple, et surtout plus juste, ce qui nécessite de réintroduire de la progressivité partout où elle a disparu ».

blablablabla. Cite moi un seul homme politique qui déclare:

"Mon parti vous promet un impot moins efficace, plus compliqué, et moins juste!"

je ne prends pas la peine de chercher, mais sois en sûr, tu retrouveras les mêmes termes chez les républicains, les verts, la LCR, etc..

il n'y aura moins d'impôts que « si la situation économique des finances publiques le permet (, l’objectif sera de réduire ce taux) ».

Ah bah oui, moi aussi je peux en faire des promesses de campagne: "Si tout va mieux et qu'on a plein de sous, alors je vais baisser vos impôts \o/ Votez pour moi, vous voyez, je l'ai dit: "baisse d'impôt", croyez-y!"

etc, etc, etc…

Ce qui me sidère, chez les gens qui citent le FN à tout bout de champ, c'est cette espèce d'innocence gentillette qui déborde en permanence: "mais non, ils disent que l'impot sera juste! et ils aiment les homosexuels, mais si! Et ils s'intéressent au problème X ou Y de très près. etc..". Chez un enfant, c'est touchant de naïveté. Chez un adulte, c'est toujours étonnant.

On parle bien "d'inventeur" pour quelqu'un qui trouve un trésor.

C'est toujours rigolo de lire ça: et on écoute machin, inventeur de la grotte de Lascaux, ou bidule, inventeur de la tombe paléochrétienne :)

C'est un commentaire de Moxie Marlinspike, un gars vraiment balaise en sécurité et en chiffrement. Entre autre:

Eventually I realized that when I receive a GPG encrypted email, it simply means that the email was written by someone who would voluntarily use GPG. I don’t mean someone who cares about privacy, because I think we all care about privacy. There just seems to be something particular about people who try GPG and conclude that it’s a realistic path to introducing private communication in their lives for casual correspondence with strangers.

(Trad.)

Puis je me suis rendu compte que lorsque je recevais un mail chiffré avec GPG cela signifiait seulement qu'il était écrit par quelqu'un qui voulait utiliser volontairement GPG. Pas quelqu'un qui était concerné par la confidentialité, car je pense qu'on est tous concerné par confidentialité. C'était plus quelque chose lié aux gens qui essayent GPG et qui pensent que c'est un bon moyen pour rendre leurs communications privées lorsqu'ils correspondent avec des étrangers.

NON il n'a jamais reconnu cela, on a décidé qu'il l'avait reconnu parce qu'il a vu une page de login, c'est tout.

Et pourtant, le point central du jugement repose sur le fait qu'il a reconnu ce fait. Le juge ne dit pas: "je déduis que", il a dit "Le prévenu reconnait que". Tout le reste, c'est supposition hasardeuse.

Je n'ai plus le courage d'aller repiocher une fois de plus les docs du procès (c'est public, hein, allez-y vous même), mais il n'a pas dit: "j'ai vu une page de login, déduisez en ce que vous voulez", il dit "j'ai bien vu qu'une page de login était censé m'interdire l'accès mais je suis resté".

Pas de bol, c'est lui l'expert, et si l'expert reconnaît lui-même avoir déconné, alors le juge n'a besoin d'aucune connaissance technique et paf condamné.

Le plus terrible, c'est que je pense que le jugement aurait pu avoir une toute autre tournure s'il avait dit: "j'ai vu une page de login, et je me suis gardé d'aller voir ce qui était derrière puisque je n'ai ni log ni pass, mais je suis retourné sur l'espace public précédemment consulté pour lire les docs. Sous entendu, ni j'entre dans un STAD, ni je m'y maintiens, puisque je reste dans l'espace public. Ah? ce n'était pas public? Comment aurais-je pu le savoir, puisque je n'ai jamais essayé de forcer un login/pass". Là, l'anses aurait du prouver l'intention frauduleuse et le maintien, et ça aurait extrêmement difficile, surtout après avoir dit que l'admin de l'anses a fait n'importe quoi niveau publication et permissions. La bonne foi de Bluetouff aurait été retenue, et relaxe.

Je le crois sans trop de problèmes quand il dit que c'est de la curiosité et une envie d'informer.

On est d'accord. Et ce n'est pas la dessus que porte le jugement. Le jugement avait trois chefs d'accusations:

1/ Entrée frauduleuse dans un STAD

2/ Maintien frauduleux dans un STAD

3/ Vol de documents.

Que dit le juge:

1/ bon, bah c'est pas caractérisé, et même le plaignant dit qu'ils ont mal configuré le serveur; on laisse tomber.

2/ Ah bah c'est compliqué à prouver, mais le prévenu dit de lui même qu'il s'est maintenu dans le STAD en sachant que c'était interdit. Ca donne de la matière pour condamner.

3/ bah on sait pas trop, le vol c'est mal tout ça, mais on sait pas trop quoi dire, et de toute façon on peut le condamner seulement avec le maintien frauduleux dans le STAD donc on met le point 3/ sous le tapis.

Conclusion: Bluetouff condamné.

le peuple: atta, je vais faire une analogie avec des recettes de cuisine, une voiture et une bibliothèque pour te prouver que Bluetouff est gentil (j'en suis sur) que le serveur est tout pourri (j'en suis sur aussi) et qu'il faut tout casser car les juges sont tous pourris et comprennent rien à rien (j'en suis moins sur)

Non, encore un fois, on ne parle pas de barrière, ou de la qualité de cette barrière, ou de quoi que ce soit. Bluetouff a reconnu savoir qu'une barrière était là (que cette barrière soit inefficace est un autre débat) et qu'il est resté quand même.

Les docs du procès disent bien que l'entrée frauduleuse n'a pas été retenue. C'est le maintien, une fois que Bluetouff s'est rendu compte qu'il était dans un dossier dans lequel il n'aurait pas du avoir le droit, qui pose problème.

Il n'est dis nul part, et encore moins par le vigile à l'entrée, que je n'ai pas le droit d'être dans la bibliothèque avec ou sans carte de membre.

Tu es juge. On porte plainte: Mr X est resté chez moi alors qu'il n'avait pas de carte de membre.

Que dit Mr X: "oui, oui, je savais bien qu'il fallait une carte de membre mais je suis resté quand même sans carte de membre".

Mr le juge, éclairez-nous, est-ce qu'il est resté sans carte de membre?

Arrêtez de vous focalisez sur ce qui est écrit ou non, sur ce qu'on imagine, ce que le juge imagine, sur le temps qu'il faisait ce jour là et autre trucs. Juridiquement, la solution est limpide et est résumée dans les deux lignes du dessus.

Sauf que tu oublies de dire dans ton analogie, c'est que bluetouff dit lui même:

J'ai demandé des documents, je les ai eus. Puis je suis allé à l'entrée de la bibliothèque et j'ai bien vu qu'il fallait une carte de membre pour prendre les livres. Mais j'y suis retourné et j'ai tout pris. Mais j'avais bien vu qu'il fallait une carte de membre que je n'avais pas, et je suis resté quand même, hein.

Quoi, on m'accuse d'être resté illégalement dans cette bibliothèque? Mais les docs étaient en libre accès malgré le fait que je sache qu'il y ait besoin d'une carte de membre que je n'avais pas. Le bibliothécaire c'est de sa faute de ne pas m'avoir demandé ma carte de membre que je sais obligatoire, et que je n'ai pas, de m'avoir donné les docs, je le sais, je suis resté très longtemps pour prendre tous les documents.

Tu es juge, on te demande si le monsieur est coupable d'être resté dans un bibliothèque sans carte de membre, on ne te demande pas de savoir si la bibliothèque fait bien son boulot.

il s'est emmerdé à trouver un moyen détourner d'accéder à des documents pour lesquels il n'avait pas d'accès direct

non. Il a trouvé des documents sans problèmes. C'est pour ça que l'entrée frauduleuse dans un STAD n'est pas retenue.

Le problème, c'est qu'il dit lui-même avoir constaté que l'accès à ces docs était protégé par un login/password!!! Et qu'il dit ensuite être resté tout de même pour télécharger l'ensemble des docs. Donc le maintien frauduleux est caractérisé, et paf la condamnation.

Que certains puissent considérer qu'il méritait d'être punis est un peu fort de café

Mériter, non. Mais que la justice le punisse, oui, c'est juridiquement imparable.

se fera toper parce qu'il aura repris le bout d'un javascript

Oui, enfin gplviolations etc, c'est basé justement là-dessus, et la première défense des boites qui se font chopper la main dans le sac est de répondre: "on a repris qu'un petit bout de code qui est de toute façon public, pourquoi vous nous ennuyez avec cette histoire"

Je cite: "L’audition du responsable technique de l‘Anses confirmait les éléments de la plainte, à savoir une erreur de paramétrage du serveur hébergeant l’extranet (ensemble des fichiers accessibles en lecture) "

Ce qui explique bien pourquoi l'anses n'a pas porté plainte, ils se sont vautrés dans la config d'apache, il est difficile de dire ensuite qu'on les a piraté.

"Lors de ses auditions, Monsieur Olivier L. reconnaissait avoir récupéré (…) l’ensemble des données accessibles sur le serveur extranet de l’Anses. Il déclarait avoir découvert tous ces documents en libre accès après une recherche complexe sur le moteur de recherche Google."

et

"il reconnaissait néanmoins avoir parcouru l’arborescence des répertoires de celui-ci et être remonté jusqu’à la page d’accueil sur laquelle il avait constaté la présence de contrôles d’accès (authentification par identifiant et mot de passe)."

Pour un juge, lorsque Bluetouff dit: "je reconnais avoir constaté la présence de contrôle d'accès", le juge comprend bien qu'il est entré là ou c'est interdit sans qu'il y ait besoin d'évaluer la qualité ou l'efficience du contrôle d'accès et sans avoir besoin de sortir des arguments techniques.

Enfin, relisez l'article de Maitre Eolas, il est très clair.

Ensuite, l'affaire aurait du s'arrêter au retrait de la plainte de l'anses (et au retrait des documents sur reflets.info, ce qui est discutable). Si vous voulez râler, ne ralez pas sur l'indéfendable, ralez sur les raisons qui poussent le ministère public à continuer l'action contre bluetouff malgré le retrait de plainte. Et ça, c'est scandaleux, et ça laisse ouvert l'hypothèse d'une vengeance gratuite dans l'unique but d'ennuyer bluetouff: on ne sort jamais vraiment indemne d'un procès, même innocenté; c'est long, c'est fatiguant nerveusement et ça ne finit presque jamais.

[^] # Re: oui, mais

Posté par octane . En réponse à la dépêche Root-me: Rémunération des challenges de hacking et naissance de Root-me.pro. Évalué à 3.

Merci pour ces réponses claires. (Plus claires que le site en tout cas)

Et effectivement j'ai l'impression que des entreprises se servent de robot-me. On voit abondance de pseudo finissant par 42, il y a des séries de stagiaire1 stagiaire 2 etc…

# oui, mais

Posté par octane . En réponse à la dépêche Root-me: Rémunération des challenges de hacking et naissance de Root-me.pro. Évalué à 8.

root-me j'aime bien, j'y vais souvent, c'est vraiment génial d'avoir une plateforme comme ça.

Mais j'ai une ou deux questions:

-il est dit qu'on rémunère les challenges. Très bien, pourquoi pas. Mais pour être rémunéré, il faut être membre de l'assoce (?), donc il faut payer d'abord pour être payé éventuellement, si le challenge plait. C'est bizarre.

-sur le site root-me pro, il est écrit "L'intelligence collective d'une communauté de 35000 membres au service de votre sécurité". Un peu plus bas, il est écrit: "Faites tester la sécurité de vos applications métiers en toute sérénité par une communauté d'expert".

mouais mouais mouais. Ca veut dire quoi? Que si je suis inscrit sur root-me, je fais partie des 35000 experts qui va tester l'ppli métier d'un client? De quel client? Et le client paye qui? Et comment ça se passe? Il va y avoir un challenge "allez péter l'appli métier de la société X, vous aurez 20 points"? Je me suis inscrit pour m'amuser et apprendre des trucs en sécurité, pas pour servir de main d'oeuvre gratuite à un client inconnu.

Que root-me se professionalise, très bien. Que les admins utilisent la renommée de root-me pour fonder une boite pro, pas de problème avec ça. Que les admins se vantent comme expert en sécurité informatique, on ne peut leur nier, et c'est vrai.

Mais qu'ils embarquent les membres de root-me asso comme caution d'intelligence et de réservoirs de testeurs, ça m'interpelle un peu..

[^] # Re: Ceci n'est pas un troll !

Posté par octane . En réponse au journal Iceweasel is dead!. Évalué à 3.

Wut? Non, il est en train de devenir minoritaire. Une faille firefox, elle est en plus multiplateforme (Win, Mac, Linux, etc..)

bah non., regarde les stats des navigateurs.

Et comme le dit très bien l'article, Firefox ne s'intéresse actuellement qu'aux changements cosmétiques. La sécurité est laissée en second plan. Il n'y a plus vraiment de challenge.

On peut lire ça différemment: Firefox met tellement de temps à corriger les failles qui lui sont remontées, et s'en fout tellement de la sécu que la majorité des boites qui font de l'exploit en ont un paquet sous le coude.

Donc faire un chall ça n'amène rien si ce n'est perdre du fric dans des failles qui seront corrigées dans, oulala, longtemps, après avoir pris 8 versions pour modifier la couleur de l'icone d'un sous-sous menu et pété la gestion des menus.

Just my 2 cents

[^] # Re: Changement de racine chez Comodo

Posté par octane . En réponse au journal Paranoïa, certificat SSL et tracasseries.. Évalué à 2.

Ok, un très grand merci pour l'explication, tout commence à devenir plus clair.

Bon, il faut que je track un peu les connexions, mais l'essentiel est là, et je suis bien sous debian.

Dommage qu'on ne puisse pas mettre +10 sur ton commentaire :)

Il me reste à vider le cache des certificats présents sous mon Chrome.

Je dirais bien merci Nal, mais là, il faut dire merci gouttegd

[^] # Re: Changement de racine chez Comodo

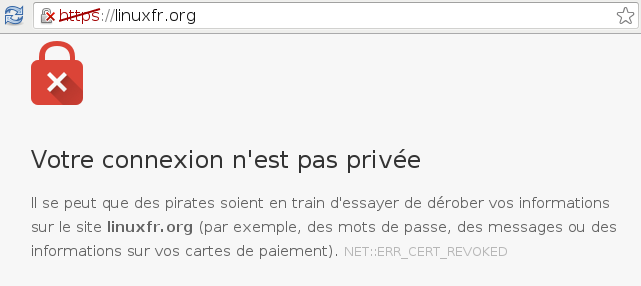

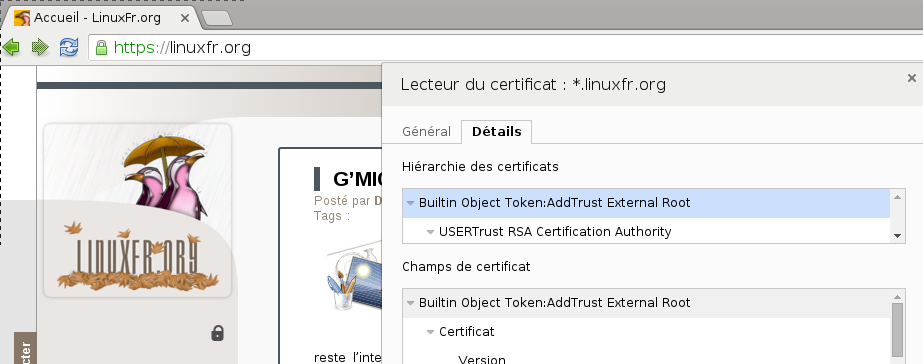

Posté par octane . En réponse au journal Paranoïa, certificat SSL et tracasseries.. Évalué à 7.

Alors, avec Chrome, depuis l'IP chez free:

http://i.imgur.com/ROlGTwV

Je compte 6 certificats pour arriver au top CA:

Builtin Object Token: AddTrust External Root

UTN - DATACorp SGC

AddTrust External CA Root

USERTrust RSA Certification Authority

Gandi Standard SSL CA 2

*.linuxfr.org

C'est fort étrange.

Je prends un proxy, même navigateur, une IP SFR:

http://i.imgur.com/Pn0QWLn.png

Et j'ai 4 niveau d'autorités

Builtin Object Token: AddTrust External Root

USERTrust RSA Certification Authority

Gandi Standard SSL CA 2

*.linuxfr.org

Si je résume:

-avec mon IP free : certificat révoqué, 6 niveaux de certification

-avec une IP SFR: certificat OK, 4 niveaux

Mon cher Nal, je vais bouffer les murs si ça continue, et je n'y comprends vraiment toujours rien

# Merci pour la photo

Posté par octane . En réponse à la dépêche Actualités de l'association LinuxFr. Évalué à 10.

Je suis curieusement super content de voir la photo de la bête (ne me faites pas dire que j'aime les photos de zobe).

C'est toujours intéressant de voir que derrière un site distant, il y a du matos, des gens qui s'en occupent: a force d'entendre parler de cloud de nuage et tout ça, on oublie l'aspect matériel. J'avais vu aussi la photo du serveur du lip6 il y a quelques années, c'était sympa :)

Merci pour le compte rendu :)

[^] # Re: Rien de nouveau

Posté par octane . En réponse au journal Fuzzing : éprouver les entrées de vos développements. Évalué à 10.

Tu es gentil, mais le fuzzing, je bosse dedans, justement :)

Donc oui, Sage, je connais, egas aussi, j'ai pas mal discuté avec son auteur. Et je maintiens ce que je dis: Sage, c'est une espèce de tank couplé à une usine à gaz pour décapsuler une cannette de bière. Ca marche, c'est long, ça a demandé des années de mise en oeuvre et ça fait à peu près le job. Mais écoute pasbillpasgates: moi qui bosse depuis 13 ans là dedans, il me faut 1h pour lancer une campagne de fuzz. Whah! Imagine un dev qui te dise qu'il code depuis 13 ans dans un langage et qui a besoin d'1h pour écrire Hello World. Tu dirais que ce langage n'a pas l'air simple.

Je crois que c'est surtout une affaire d'ego. Tu es face à des gens qui ont eu comme leitmotiv pendant des années la seule phrase: "le fuzzing aléatoire c'est de la merde".

Ils ont passé des années à développer un bouzin, à inventer des technos, à faire du beau logiciel, ça a donné beaucoup de papiers de recherches, et ils sont toujours fier d'annoncer que Sage a trouvé 1/3 des bugs dans je ne sais plus quel composant d'Office. Le gars qui a fait Egas, c'est amusant, c'est toujours la première chose qu'il sort: "si si, say génial, ça a trouvé le 1/3 des bugs d'office" sans plus de détails. Va voir une de ses présentations à une conf, la moitié de la présentation sert surtout à dire que c'est mieux que les autres et que les fuzzers n'arriveront jamais à trouver tous les bugs (sage non plus, mais ça les choque moins). L'autre moitié de la prez sert à expliquer comment ça marche, et allez les lire, ça n'a rien de simple.

Je comprends que c'est un peu difficile de se remettre en question: les devs de sage ont fait un gros bouzin, de la taille d'une montagne, et un gus sorti de nulle part publie un soft de quelques lignes qui explose en facilité leur tank.

Première réaction: quoi, un fuzzer aléatoire? Mais ça fait dix ans qu'on répète que c'est de la merde, alors c'est de la merde.

Deuxième réaction: de toute façon, notre fuzzer est beaucoup mieux.

Troisième réaction: moi j'y ai bossé 10 ans dessus, alors c'est mieux et je sais de quoi je parle.

[^] # Re: Rien de nouveau

Posté par octane . En réponse au journal Fuzzing : éprouver les entrées de vos développements. Évalué à 3.

Je snippe tout, ce n'est pas intéressant. Ca continue dans la lancée: "tu n'y connais rien, say génial et tu n'y connais rien".

Non, c'est le manque de communication à ce sujet, mais peut-être qu'un ingénieur qui a passé 13 ans chez Microsoft pourra pallier à cette absence.

[^] # Re: Rien de nouveau

Posté par octane . En réponse au journal Fuzzing : éprouver les entrées de vos développements. Évalué à 8.

oui je sais, merci :)

oui, bah tu vas dans mon sens. On a une communication opaque qui dit que Sage c'est génial et mieux que les autres. Vas sur fulldisclosure, sur le MITRE, et cherche les bugs trouvés par Sage.

oui, et afl qui a mouliné quelques jpg a trouvé de nouveaux bugs dans des produits microsoft. OMG! le fuzzer le plus perfectionné au monde qui ne travaille pas au hasard et qui prend tous les branchements de code aurait laissé passé un bug? Mais comment est-ce possible?

Imagine, tu as une fonction a(), une fonction b().

Sage va être capable de te dire que tu es allé dans a(), que tu es allé dans b(). Et ne trouve aucun crash. Et il s'arrête là. 100% de code coverage. 100% de branchements d'exécutions. Le solveur a bien travaillé et a trouvé comment aller dans a() et dans b(). Mais le résultat, c'est 0 crash.

afl, tout simple et bête qu'il est, va être capable de dire, tiens le chemin d'exécution:

a() -> b() est différent de b() -> a(). Et différent de a() -> a() -> a() -> b() -> a() -> crash!

Mais ne te méprends pas. Je trouve que Sage, c'est très bien. C'est juste une réponse incroyablement complexe à un problème simple (explorer efficacement le code compilé). Et c'est génial (si si). Mais incroyablement compliqué. Sage, ça reste ardu à mettre en oeuvre. Les équivalents, idem. C'est lourd, c'est long, ça demande un temps délirant à démarrer et il faut 25 ingénieurs qui le surveillent en permanence.

A côté de ça, face au même problème: explorer efficacement le code compilé, tu as des fuzzers comme afl qui éclatent littéralement tous les autres fuzzers en terme de facilité d'utilisation, et qui trouvent des bugs, même lorsque Sage est passé par là!!

Un fuzzer "dumb" à la radmasa, oui, ça a beaucoup de limites. Pour faire péter ces limites, tu peux faire Sage. Combien d'années de recherches à MS? Combien d'années.hommes? Et tu as afl. Quelques semaines de taf d'une personne. Nombre de bugs trouvés: énormes. Il faudrait que MS research porte afl sur leurs produits et teste un coup. Je serais très curieux du résultat.

[^] # Re: Rien de nouveau

Posté par octane . En réponse au journal Fuzzing : éprouver les entrées de vos développements. Évalué à 3.

oui, mais non. Sage n'a rien à voir.

Tout d'abord, Sage est closed source, et on en sait que ce que les gens veulent bien en dire…

Ensuite, Sage fait de la résolution de contraintes, ce qui implique un solveur (Z3). Et généralement, les papiers qui en parlent disent que la résolution de contraintes sur un projet trop gros a tendance à exploser et donc on limite le scope à un sous ensemble, ou une sous fonction, ce qui limite beaucoup la chance de trouver des bugs.

Dans le monde réél, je ne crois pas avoir lu: "This bug has been found with Sage". Par contre, j'ai beaucoup lu "Alors le bug machin qui a été trouvé, on a essayé de le reproduire avec Sage, on a monitoré la fonction coupable et on a réussi à retrouver la faille, regardez comme Sage c'est génial et ça écrase les fuzzers".

Pour résumer, on a Sage qui est apparemment génial, qui demande un bac+18 pour être mis en oeuvre, sur un sous-ensemble réduit de fonctionnalités.

De l'autre, on a afl. On prend un prog, on le recompile (ou pas), on le balance à afl même si on ne connait rien à son format d'entrée, on attend un peu et il trouve des bugs, des vrais, et il en trouve vite, et beaucoup.

On pourrait croire que je suis anti-Sage, mais non, je veux juste dire que afl et Sage n'ont rien à voir. Afl, c'est bon, c'est simple, ça augmente réellement la qualité de vos programmes.

Sage, bah tant que ça restera cantonné chez MS research, ça fournira des papiers enthousiastes, ça n'augmentera pas la sécurité de vos programmes.

Le papier que tu cites en commentaire, si on le prends page 2:

void top(char input[4]) {

int cnt=0;

if (input[0] == ’b’) cnt++;

if (input[1] == ’a’) cnt++;

if (input[2] == ’d’) cnt++;

if (input[3] == ’!’) cnt++;

if (cnt >= 3) abort(); // error

}

Bah si, afl le trouve, et très vite même. Sage le trouve encore plus vite, oui. Mais fuzzer un programme de 8 lignes, ça n'intéresse personne (même moi, sans ordinateur rien qu'en lisant le code source je peux trouver la condition d'erreur \o/ )

# sécurisé ?

Posté par octane . En réponse au journal Conférence en ligne - 5 étapes clés pour choisir et installer un serveur Linux sécurisé. Évalué à 9.

Le titre dit:

un serveur Linux sécurisé

et les 5 étapes sont:

je ne connais pas le contenu, mais le point le plus problématique consiste à conserver le serveur sécurisé.

Le jour de l'install, on est jeune, on est fou, on est plein de bonnes volontés, et on configure aux petits oignons le serveur, on est heureux, il est beau, il est neuf, il est on-line.

Généralement, 3 ans plus tard, on retrouve le même serveur, vaguement mis à jour, avec une configuration super laxiste car "tu comprends, le beau frère à Duduche ne pouvait pas y accéder avec son smartphone alors j'ai modifié un truc (alternative: le big boss voulait synchroniser son smartphone avec le serveur)", et surtout rempli de virus, bots, etc…

[^] # Re: Pas vu, pas pris

Posté par octane . En réponse au journal 2017 : On change les têtes et on fait le grand ménage avant que le vent tourne. Évalué à 2.

ROFL ROFL ROFL ROFL.

blablablabla. Cite moi un seul homme politique qui déclare:

"Mon parti vous promet un impot moins efficace, plus compliqué, et moins juste!"

Alooooors, un coup de google:

http://www.parti-socialiste.fr/articles/davantage-de-justice-dans-les-impots

Tu vois, même eux le disent jusque dans le titre de leur article: "davantage de justice dans les impots"

je ne prends pas la peine de chercher, mais sois en sûr, tu retrouveras les mêmes termes chez les républicains, les verts, la LCR, etc..

Ah bah oui, moi aussi je peux en faire des promesses de campagne: "Si tout va mieux et qu'on a plein de sous, alors je vais baisser vos impôts \o/ Votez pour moi, vous voyez, je l'ai dit: "baisse d'impôt", croyez-y!"

etc, etc, etc…

Ce qui me sidère, chez les gens qui citent le FN à tout bout de champ, c'est cette espèce d'innocence gentillette qui déborde en permanence: "mais non, ils disent que l'impot sera juste! et ils aiment les homosexuels, mais si! Et ils s'intéressent au problème X ou Y de très près. etc..". Chez un enfant, c'est touchant de naïveté. Chez un adulte, c'est toujours étonnant.

[^] # Re: Pinaillage inutile donc vendrediesque

Posté par octane . En réponse au journal Interview de Louis Pouzin sur l'informatique des années 60. Évalué à 5.

On parle bien "d'inventeur" pour quelqu'un qui trouve un trésor.

C'est toujours rigolo de lire ça: et on écoute machin, inventeur de la grotte de Lascaux, ou bidule, inventeur de la tombe paléochrétienne :)

[^] # Re: Avoir un code executable sur un site web...

Posté par octane . En réponse au journal Petite prévision pour l'avenir. Oracle !. Évalué à 2. Dernière modification le 12 août 2015 à 10:11.

en fait, rien

(on peut pas effacer un commentaire?)

[^] # Re: Le probléme d'origine

Posté par octane . En réponse à la dépêche Envoi de spam à partir d'un serveur, comment réagir ?. Évalué à 8.

Ou pas.

http://0x90909090.blogspot.fr/2015/07/no-one-expect-command-execution.html

En fait, plein de commandes permettent d'en exécuter d'autres, sans avoir besoin de faille.

[^] # Re: Et Enigmail ?

Posté par octane . En réponse à la dépêche Whiteout, chiffrement de bout en bout des courriels, convivial et OpenSource. Évalué à 4.

Je ne crois pas que GPG est "relativement simple"

http://www.thoughtcrime.org/blog/gpg-and-me/

C'est un commentaire de Moxie Marlinspike, un gars vraiment balaise en sécurité et en chiffrement. Entre autre:

Eventually I realized that when I receive a GPG encrypted email, it simply means that the email was written by someone who would voluntarily use GPG. I don’t mean someone who cares about privacy, because I think we all care about privacy. There just seems to be something particular about people who try GPG and conclude that it’s a realistic path to introducing private communication in their lives for casual correspondence with strangers.

(Trad.)

Puis je me suis rendu compte que lorsque je recevais un mail chiffré avec GPG cela signifiait seulement qu'il était écrit par quelqu'un qui voulait utiliser volontairement GPG. Pas quelqu'un qui était concerné par la confidentialité, car je pense qu'on est tous concerné par confidentialité. C'était plus quelque chose lié aux gens qui essayent GPG et qui pensent que c'est un bon moyen pour rendre leurs communications privées lorsqu'ils correspondent avec des étrangers.

[^] # Re: Je suis ahuris...

Posté par octane . En réponse au journal L'affaire Bluetouff. Évalué à 8.

Et pourtant, le point central du jugement repose sur le fait qu'il a reconnu ce fait. Le juge ne dit pas: "je déduis que", il a dit "Le prévenu reconnait que". Tout le reste, c'est supposition hasardeuse.

Je n'ai plus le courage d'aller repiocher une fois de plus les docs du procès (c'est public, hein, allez-y vous même), mais il n'a pas dit: "j'ai vu une page de login, déduisez en ce que vous voulez", il dit "j'ai bien vu qu'une page de login était censé m'interdire l'accès mais je suis resté".

Pas de bol, c'est lui l'expert, et si l'expert reconnaît lui-même avoir déconné, alors le juge n'a besoin d'aucune connaissance technique et paf condamné.

Le plus terrible, c'est que je pense que le jugement aurait pu avoir une toute autre tournure s'il avait dit: "j'ai vu une page de login, et je me suis gardé d'aller voir ce qui était derrière puisque je n'ai ni log ni pass, mais je suis retourné sur l'espace public précédemment consulté pour lire les docs. Sous entendu, ni j'entre dans un STAD, ni je m'y maintiens, puisque je reste dans l'espace public. Ah? ce n'était pas public? Comment aurais-je pu le savoir, puisque je n'ai jamais essayé de forcer un login/pass". Là, l'anses aurait du prouver l'intention frauduleuse et le maintien, et ça aurait extrêmement difficile, surtout après avoir dit que l'admin de l'anses a fait n'importe quoi niveau publication et permissions. La bonne foi de Bluetouff aurait été retenue, et relaxe.

[^] # Re: Plein de mélanges

Posté par octane . En réponse au journal L'affaire Bluetouff. Évalué à 9.

On est d'accord. Et ce n'est pas la dessus que porte le jugement. Le jugement avait trois chefs d'accusations:

1/ Entrée frauduleuse dans un STAD

2/ Maintien frauduleux dans un STAD

3/ Vol de documents.

Que dit le juge:

1/ bon, bah c'est pas caractérisé, et même le plaignant dit qu'ils ont mal configuré le serveur; on laisse tomber.

2/ Ah bah c'est compliqué à prouver, mais le prévenu dit de lui même qu'il s'est maintenu dans le STAD en sachant que c'était interdit. Ca donne de la matière pour condamner.

3/ bah on sait pas trop, le vol c'est mal tout ça, mais on sait pas trop quoi dire, et de toute façon on peut le condamner seulement avec le maintien frauduleux dans le STAD donc on met le point 3/ sous le tapis.

Conclusion: Bluetouff condamné.

le peuple: atta, je vais faire une analogie avec des recettes de cuisine, une voiture et une bibliothèque pour te prouver que Bluetouff est gentil (j'en suis sur) que le serveur est tout pourri (j'en suis sur aussi) et qu'il faut tout casser car les juges sont tous pourris et comprennent rien à rien (j'en suis moins sur)

[^] # Re: Je suis ahuris...

Posté par octane . En réponse au journal L'affaire Bluetouff. Évalué à 3.

Non, encore un fois, on ne parle pas de barrière, ou de la qualité de cette barrière, ou de quoi que ce soit. Bluetouff a reconnu savoir qu'une barrière était là (que cette barrière soit inefficace est un autre débat) et qu'il est resté quand même.

Les docs du procès disent bien que l'entrée frauduleuse n'a pas été retenue. C'est le maintien, une fois que Bluetouff s'est rendu compte qu'il était dans un dossier dans lequel il n'aurait pas du avoir le droit, qui pose problème.

[^] # Re: Plein de mélanges

Posté par octane . En réponse au journal L'affaire Bluetouff. Évalué à 4.

Tu es juge. On porte plainte: Mr X est resté chez moi alors qu'il n'avait pas de carte de membre.

Que dit Mr X: "oui, oui, je savais bien qu'il fallait une carte de membre mais je suis resté quand même sans carte de membre".

Mr le juge, éclairez-nous, est-ce qu'il est resté sans carte de membre?

Arrêtez de vous focalisez sur ce qui est écrit ou non, sur ce qu'on imagine, ce que le juge imagine, sur le temps qu'il faisait ce jour là et autre trucs. Juridiquement, la solution est limpide et est résumée dans les deux lignes du dessus.

[^] # Re: Plein de mélanges

Posté par octane . En réponse au journal L'affaire Bluetouff. Évalué à 8.

Sauf que tu oublies de dire dans ton analogie, c'est que bluetouff dit lui même:

J'ai demandé des documents, je les ai eus. Puis je suis allé à l'entrée de la bibliothèque et j'ai bien vu qu'il fallait une carte de membre pour prendre les livres. Mais j'y suis retourné et j'ai tout pris. Mais j'avais bien vu qu'il fallait une carte de membre que je n'avais pas, et je suis resté quand même, hein.

Quoi, on m'accuse d'être resté illégalement dans cette bibliothèque? Mais les docs étaient en libre accès malgré le fait que je sache qu'il y ait besoin d'une carte de membre que je n'avais pas. Le bibliothécaire c'est de sa faute de ne pas m'avoir demandé ma carte de membre que je sais obligatoire, et que je n'ai pas, de m'avoir donné les docs, je le sais, je suis resté très longtemps pour prendre tous les documents.

Tu es juge, on te demande si le monsieur est coupable d'être resté dans un bibliothèque sans carte de membre, on ne te demande pas de savoir si la bibliothèque fait bien son boulot.

La réponse n'est pas très difficile à donner.

[^] # Re: Je suis ahuris...

Posté par octane . En réponse au journal L'affaire Bluetouff. Évalué à 2.

non. Il a trouvé des documents sans problèmes. C'est pour ça que l'entrée frauduleuse dans un STAD n'est pas retenue.

Le problème, c'est qu'il dit lui-même avoir constaté que l'accès à ces docs était protégé par un login/password!!! Et qu'il dit ensuite être resté tout de même pour télécharger l'ensemble des docs. Donc le maintien frauduleux est caractérisé, et paf la condamnation.

[^] # Re: Je suis ahuris...

Posté par octane . En réponse au journal L'affaire Bluetouff. Évalué à 5.

Mériter, non. Mais que la justice le punisse, oui, c'est juridiquement imparable.

Oui, enfin gplviolations etc, c'est basé justement là-dessus, et la première défense des boites qui se font chopper la main dans le sac est de répondre: "on a repris qu'un petit bout de code qui est de toute façon public, pourquoi vous nous ennuyez avec cette histoire"

Pouir revenir à Bluetouff et arrêter un peu la branlette intellectuelle des hypothèses farfelues, on se calme et on lit le doc:

http://www.legalis.net/spip.php?page=jurisprudence-decision&id_article=3739

Je cite: "L’audition du responsable technique de l‘Anses confirmait les éléments de la plainte, à savoir une erreur de paramétrage du serveur hébergeant l’extranet (ensemble des fichiers accessibles en lecture) "

Ce qui explique bien pourquoi l'anses n'a pas porté plainte, ils se sont vautrés dans la config d'apache, il est difficile de dire ensuite qu'on les a piraté.

"Lors de ses auditions, Monsieur Olivier L. reconnaissait avoir récupéré (…) l’ensemble des données accessibles sur le serveur extranet de l’Anses. Il déclarait avoir découvert tous ces documents en libre accès après une recherche complexe sur le moteur de recherche Google."

et

"il reconnaissait néanmoins avoir parcouru l’arborescence des répertoires de celui-ci et être remonté jusqu’à la page d’accueil sur laquelle il avait constaté la présence de contrôles d’accès (authentification par identifiant et mot de passe)."

Pour un juge, lorsque Bluetouff dit: "je reconnais avoir constaté la présence de contrôle d'accès", le juge comprend bien qu'il est entré là ou c'est interdit sans qu'il y ait besoin d'évaluer la qualité ou l'efficience du contrôle d'accès et sans avoir besoin de sortir des arguments techniques.

Enfin, relisez l'article de Maitre Eolas, il est très clair.

Ensuite, l'affaire aurait du s'arrêter au retrait de la plainte de l'anses (et au retrait des documents sur reflets.info, ce qui est discutable). Si vous voulez râler, ne ralez pas sur l'indéfendable, ralez sur les raisons qui poussent le ministère public à continuer l'action contre bluetouff malgré le retrait de plainte. Et ça, c'est scandaleux, et ça laisse ouvert l'hypothèse d'une vengeance gratuite dans l'unique but d'ennuyer bluetouff: on ne sort jamais vraiment indemne d'un procès, même innocenté; c'est long, c'est fatiguant nerveusement et ça ne finit presque jamais.

[^] # Re: foreach (@king) { bronsanisate($_); }

Posté par octane . En réponse au journal BB King Bronsonisé. Évalué à 1.

J'ai peu souvent vu le terme bronsanisate sur ce site. Quelqu'un en connait l'origine?

[^] # Re: Intérêts économiques du pays

Posté par octane . En réponse au journal L'Armée Française et ses logiciels, bis repetita.... Évalué à 2.

Ca ne s'appelle pas un procureur.

Il te semble mal.