Bootstrap me fournit des fonctionnalités toute prêtes que je n'ai pas à coder. Par exemples les accordions, il y a bien une extension pour ça dans Bulma, mais la page me renvoie une 404 !

Le script n'est pas forcément interactif, il peut s'agir de scripts dont l'installation nécessitent la génération des fichiers de complétion. Dans ce cas, le shebang ne sera pas utilisé (appel de dash -c pour Debian par exemple)

Je ne connaissais pas et je viens de regarder un peu.

Plutôt que de passer par des fichiers temporaires, il passe par des eval à profusion, c'est une autre façon de faire qui me fait un peu peur au point de vu de la sécurité.

Pour ce qui est des modifications, c'est surtout le basculement sur Codeberg. Il y a aussi des petits correctifs de bogues, mais pas de nouvelles fonctionnalités.

Celles-ci viendront avec une nouvelle version, notamment avec la prise en charge des sous-commandes (le plus dur dans ce cas étant la génération des fichiers de complétion).

Pour l'idée, elle m'est venue à force de faire des scripts shells qui devaient être compatibles POSIX (le boot de Debian se fait avec Dash et non Bash). Le casse-tête pour gérer correctement les arguments m'a convaincu de me lancer dans l'écriture de cette bibliothèque. Une autre contrainte étant qu'il fallait pouvoir définir ces arguments dans plusieurs fichiers sources.

La plus grosse difficulté rencontrée pour ce développement reste l'absence de tableaux en Shell POSIX, d'où l'utilisation de fichiers temporaires.

Il faut également penser à faire des fonctions, même en Shell, ça aide !

Et pour finir, une recommandation pour ceux qui voudraient faire un gros script Shell, utilisez ShellCheck, cela vous évitera de nombreuses prises de tête (une extension VSCodium est disponible).

Foreman, Ansible Rundeck, Puppet… Sont des systèmes qui automatisent les actions alors que Quam Facere ne fait rien automatiquement, il va indiquer les commandes à passer sur les serveurs et en mode "opérations", il permet de valider chaque étapes.

Il permet aussi d'exporter les procédures aux formats Markdown, PDF, DOCX…

Oui,c'est pour les variantes mais si il faut avoir un fichier pour chaque variante, ça va vite devenir lourd ! Et surtout pour les utilisateurs qui vont avoir une longue liste de choix alors que normalement tous les francophones devraient réussir à comprendre le choix FR, tout comme les américain (US) ou les Australiens comprennent l'Anglais de base.

Pour les fichiers intermédiaires, merci, je vais regarder ça.

Pour les drapeaux, je préfixe bien par le code ISO. Si je n'utilises que le code ISO 639-1, le problème sera la même puisque FR représente le Français, et non le Suisse Francophone, le Belge Francophone, le Québécois… Ce n'est qu'un peu plus visuel.

Pour ma part je trouve plus sympa, quand il y a une longue liste, d'avoir une représentation visuelle, plutôt que juste les codes ISO.

Mais le fait de l'avoir justement en fichier de conf, permet justement de changer cela. Si une entreprise Genevoise préfère avoir le drapeau suisse pour représenter la langue française, il lui suffit de changer cela dans le fichier de conf.

Pour le dockerfile, à ce que je comprend, cela permet d'avoir une première passe pour la compilation, puis dans la deuxième passe, de ne copier que le nécessaire, mais, dans le cas de Quam Facere, il ne me semble pas y avoir de fichiers intermédiaires qui ne seraient plus utiles ensuite.

Bonjour et merci pour le retour. Je vais effectuer les modifications des petits soucis.

Pour ce qui est de la capture d'écran, ce qui est lié à l'application est en anglais, mais les informations liées à la procédure elle-même ont été saisies en français, d'où le mélange sur la capture d'écran, je vais mette une capture en français. Néanmoins, il reste des pages de la partie authentification qui n'ont pas encore été traduite en français, il faut que je m'y mette.

à voir s'il faudrait du multistage dans le Dockerfile pour éviter des fichiers transitoires ou de compilation wheel

Pour ceci, je veux bien un peu d'aide où un petit exemple, c'est le premier dockerfile que je fais, et je ne comprend pas trop

même erreur que LinuxFr d'associer langues et drapeaux de pays (dans la conf yaml)

C'est à dire ? Il faudrait mieux que je code en dur ?

[^] # Re: Bulma -> Bootstrap ?

Posté par seraf1 (site web personnel) . En réponse au journal Quam Facere : Nouvelle version. Évalué à 2.

Bootstrap me fournit des fonctionnalités toute prêtes que je n'ai pas à coder. Par exemples les accordions, il y a bien une extension pour ça dans Bulma, mais la page me renvoie une 404 !

[^] # Re: quid novis?

Posté par seraf1 (site web personnel) . En réponse au journal Auxilium - Simplifiez le Traitement des Arguments de vos Scripts Shell. Évalué à 1.

Le script n'est pas forcément interactif, il peut s'agir de scripts dont l'installation nécessitent la génération des fichiers de complétion. Dans ce cas, le shebang ne sera pas utilisé (appel de dash -c pour Debian par exemple)

[^] # Re: quid novis?

Posté par seraf1 (site web personnel) . En réponse au journal Auxilium - Simplifiez le Traitement des Arguments de vos Scripts Shell. Évalué à 3.

Je ne connaissais pas et je viens de regarder un peu.

Plutôt que de passer par des fichiers temporaires, il passe par des

evalà profusion, c'est une autre façon de faire qui me fait un peu peur au point de vu de la sécurité.[^] # Re: quid novis?

Posté par seraf1 (site web personnel) . En réponse au journal Auxilium - Simplifiez le Traitement des Arguments de vos Scripts Shell. Évalué à 8.

[^] # Re: Fichiers temporaires

Posté par seraf1 (site web personnel) . En réponse au journal Auxilium - Simplifiez le Traitement des Arguments de vos Scripts Shell. Évalué à 3.

Merci à Shellcheck pour ça

[^] # Re: Fichiers temporaires

Posté par seraf1 (site web personnel) . En réponse au journal Auxilium - Simplifiez le Traitement des Arguments de vos Scripts Shell. Évalué à 3.

Si l'on veut rester compatible POSIX, il n'y a pas vraiment moyen de s'en passer malheureusement.

[^] # Re: erreur sur le repos GIT

Posté par seraf1 (site web personnel) . En réponse au journal Quam Facere, un gestionnaire de procédure IT (Ré-écriture). Évalué à 1.

Tu peux m'envoyer un mail à philippe(dot)seraphin(at)spn109.fr pour me donner ton login codeberg et je t'ajouterai comme collaborateur

[^] # Re: erreur sur le repos GIT

Posté par seraf1 (site web personnel) . En réponse au journal Quam Facere, un gestionnaire de procédure IT (Ré-écriture). Évalué à 3.

J'ai transférer le dépôt sur Codeberg et supprimer sur sourceforge, il ne devrait donc plus y avoir ce méchant Blob ;)

[^] # Re: erreur sur le repos GIT

Posté par seraf1 (site web personnel) . En réponse au journal Quam Facere, un gestionnaire de procédure IT (Ré-écriture). Évalué à 1.

Pour ce qui est de mettre l'image sur le docker-hub, je préfère attendre que l'appli soit un peu plus stable.

[^] # Re: erreur sur le repos GIT

Posté par seraf1 (site web personnel) . En réponse au journal Quam Facere, un gestionnaire de procédure IT (Ré-écriture). Évalué à 2.

Bon, j'ai migrer sur Codeberg : https://codeberg.org/spn109/Quam_Facere

[^] # Re: erreur sur le repos GIT

Posté par seraf1 (site web personnel) . En réponse au journal Quam Facere, un gestionnaire de procédure IT (Ré-écriture). Évalué à 1.

Merci pour le retour,

Pour le dépôt GIT, je vais essayer de voir sir je peu effectivement le nettoyer.

Pour le problème de lancement de l'appli, peux-tu me donner les retour ou une description plus précise du problème ?

Pour la forge, qu'entends-tu par plus habituelle ? Je ne suis pas un grand fan de GitHub, mais je peux encore changer si ça dérange beaucoup de monde.

[^] # Re: Comparaison ?

Posté par seraf1 (site web personnel) . En réponse au journal Quam Facere, un gestionnaire de procédure IT (Ré-écriture). Évalué à 4.

Foreman, Ansible Rundeck, Puppet… Sont des systèmes qui automatisent les actions alors que Quam Facere ne fait rien automatiquement, il va indiquer les commandes à passer sur les serveurs et en mode "opérations", il permet de valider chaque étapes.

Il permet aussi d'exporter les procédures aux formats Markdown, PDF, DOCX…

[^] # Re: Bug sur la démo

Posté par seraf1 (site web personnel) . En réponse au journal Quam Facere, un gestionnaire de procédure IT (Ré-écriture). Évalué à 1.

OK, c'est résolu, SQLAlchemy n'avais pas pas créé une colonne de table !

# Bug sur la démo

Posté par seraf1 (site web personnel) . En réponse au journal Quam Facere, un gestionnaire de procédure IT (Ré-écriture). Évalué à 1.

Je viens de m'apercevoir qu'il y a une erreur sur la démo lors de la création d'une procédure.

Je n'ai pas cette erreur en local, il faut donc que je regarde ça plus précisément.

Je mettrai un commentaire ici lorsque ça sera résolu.

[^] # Re: Quel est le compte de démo ?

Posté par seraf1 (site web personnel) . En réponse au journal Quam Facere, un gestionnaire de procédure IT (Ré-écriture). Évalué à 1.

Sinon, vous pouvez aussi créer votre propre compte, mais il faudra que je le valide avant qu'il ne puisse se connecter

[^] # Re: Quel est le compte de démo ?

Posté par seraf1 (site web personnel) . En réponse au journal Quam Facere, un gestionnaire de procédure IT (Ré-écriture). Évalué à 3. Dernière modification le 08 juillet 2025 à 16:51.

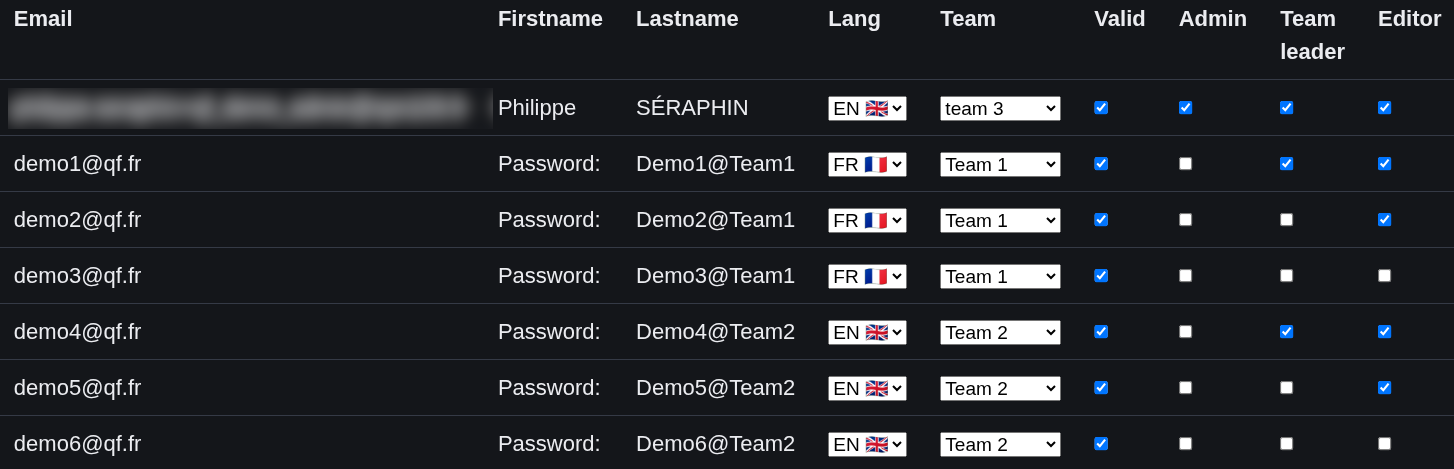

Les comptes de démo sont indiqués sur la page d'accueil de la démo en descendant un peu dans la page.

Sinon, les voici:

[^] # Re: Retours

Posté par seraf1 (site web personnel) . En réponse au journal Quam Facere, un gestionnaire de procédure IT. Évalué à 1.

Comme dit plus haut, c'est configurable dans le fichier de conf.

Donc si nous ne voulons pas de drapeaux, il suffit de remplacer (dans le config.yaml) les lignes :

Par :

[^] # Re: Retours

Posté par seraf1 (site web personnel) . En réponse au journal Quam Facere, un gestionnaire de procédure IT. Évalué à 1.

Oui,c'est pour les variantes mais si il faut avoir un fichier pour chaque variante, ça va vite devenir lourd ! Et surtout pour les utilisateurs qui vont avoir une longue liste de choix alors que normalement tous les francophones devraient réussir à comprendre le choix FR, tout comme les américain (US) ou les Australiens comprennent l'Anglais de base.

Pour les fichiers intermédiaires, merci, je vais regarder ça.

[^] # Re: Retours

Posté par seraf1 (site web personnel) . En réponse au journal Quam Facere, un gestionnaire de procédure IT. Évalué à 1.

# Merci

Posté par seraf1 (site web personnel) . En réponse au journal Quam Facere, un gestionnaire de procédure IT. Évalué à 8.

Merci à tous pour les retours,

Je ferai un nouveau journal un peu mieux travaillé dans quelques jours.

[^] # Re: Retours

Posté par seraf1 (site web personnel) . En réponse au journal Quam Facere, un gestionnaire de procédure IT. Évalué à 2.

Bonjour et merci pour le retour. Je vais effectuer les modifications des petits soucis.

Pour ce qui est de la capture d'écran, ce qui est lié à l'application est en anglais, mais les informations liées à la procédure elle-même ont été saisies en français, d'où le mélange sur la capture d'écran, je vais mette une capture en français. Néanmoins, il reste des pages de la partie authentification qui n'ont pas encore été traduite en français, il faut que je m'y mette.

Pour ceci, je veux bien un peu d'aide où un petit exemple, c'est le premier dockerfile que je fais, et je ne comprend pas trop

C'est à dire ? Il faudrait mieux que je code en dur ?

[^] # Re: Problèmes de liens et problème de démo

Posté par seraf1 (site web personnel) . En réponse au journal Quam Facere, un gestionnaire de procédure IT. Évalué à 1.

Pour le lien du dépôt, effectivement, il y a une erreur, si un admin peux corriger avec celui-ci : https://sourceforge.net/projects/quam-facere/

Pour le site, ça fonctionne correctement pour moi.

Pour la démo, je regarde tout ça

[^] # Re: Pourquoi Moinsser ?

Posté par seraf1 (site web personnel) . En réponse au journal Quam Facere, un gestionnaire de procédure IT. Évalué à 3.

Pour ce qui est de la mise en forme, j'ai cliquer sur le bouton de publication plutôt que Prévisualisation.

Et je ne peux plus modifier ceci.

# Pourquoi Moinsser ?

Posté par seraf1 (site web personnel) . En réponse au journal Quam Facere, un gestionnaire de procédure IT. Évalué à 1.

Pour ceux qui moinssent, pouvez-vous m'expliquer pourquoi ?

# LibreOffice

Posté par seraf1 (site web personnel) . En réponse au message Graphique à l’échelle à partir de données. Évalué à 2.

Dans LibreOffice, il faut choisir un graphique XY et utiliser les même min et max pour les axes X et Y.

Ensuite, il faut jouer sur la taille du graph, et ça devrait être bon.